CISA Peringatkan Lembaga Federal untuk Segera Menambal Celah Aktif di Perangkat Cisco

Badan Keamanan Siber dan Infrastruktur (CISA) kembali mengeluarkan peringatan penting kepada lembaga federal Amerika Serikat terkait dua kerentanan serius yang tengah dieksploitasi pada perangkat Cisco Adaptive Security Appliances (ASA) dan Firepower. Kedua celah tersebut, yang dilacak sebagai CVE-2025-20362 dan CVE-2025-20333, memungkinkan penyerang mengakses endpoint URL terbatas tanpa autentikasi serta mengeksekusi kode berbahaya pada perangkat firewall yang rentan. Jika digabungkan, keduanya dapat memberi kendali penuh atas perangkat yang belum ditambal.

Cisco sebelumnya telah merilis tambalan pada September dan mengonfirmasi bahwa kedua celah tersebut sudah dieksploitasi sebagai zero-day dalam serangan yang menargetkan perangkat 5500-X Series dengan layanan VPN web aktif. Perusahaan juga mengaitkan aktivitas ini dengan kampanye ArcaneDoor, yang sejak 2023 telah memanfaatkan beberapa kerentanan zero-day lainnya untuk membobol jaringan pemerintah.

Seiring dengan rilis tambalan, CISA menerbitkan Emergency Directive 25-03 yang mewajibkan lembaga federal mengamankan perangkat Cisco mereka dalam waktu 24 jam. Namun pemantauan terbaru menunjukkan bahwa tidak semua lembaga berhasil menerapkan pembaruan dengan benar. Analisis CISA menemukan sejumlah perangkat yang dilaporkan “sudah ditambal” namun ternyata menggunakan versi perangkat lunak yang masih rentan dan tetap menjadi sasaran serangan aktif di lingkungan Federal Civilian Executive Branch (FCEB).

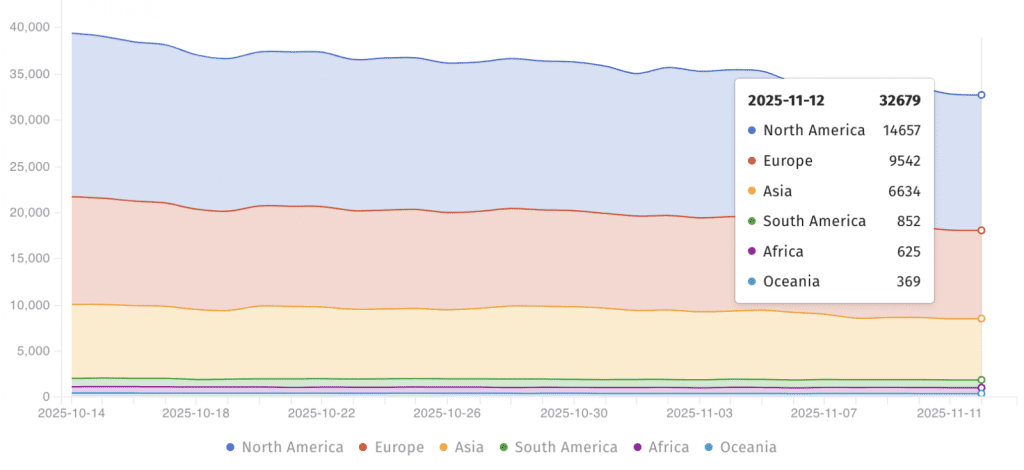

Platform pemantauan internet Shadowserver saat ini mencatat lebih dari 30.000 perangkat Cisco yang masih rentan terhadap serangan yang memanfaatkan dua celah tersebut, turun dari lebih dari 45.000 perangkat pada awal Oktober. Banyak di antaranya masih terekspos langsung ke internet.

Untuk membantu proses penanggulangan, CISA merilis panduan tambahan yang dirancang untuk memastikan perangkat ASA dan Firepower memperoleh patch yang benar, sekaligus menekankan bahwa pembaruan wajib diterapkan tidak hanya pada perangkat yang terhubung publik, tetapi pada seluruh perangkat di jaringan internal. Hal ini penting untuk mencegah serangan lanjutan dan mengurangi peluang pelanggaran yang lebih luas.

Dalam pekan yang sama, CISA juga mengeluarkan perintah kepada lembaga federal untuk menambal kerentanan kritis pada perangkat Samsung yang dieksploitasi dalam serangan zero-day untuk menyebarkan spyware LandFall, serta memperkuat perangkat WatchGuard Firebox terhadap kerentanan eksekusi kode jarak jauh yang sedang dieksploitasi.