Bingkai Foto Android Populer Terbukti Unduh Malware Saat Booting

Sejumlah bingkai foto digital berbasis Android dengan platform Uhale ditemukan memiliki kerentanan keamanan serius, termasuk perilaku berbahaya yang mengunduh dan mengeksekusi malware setiap kali perangkat dinyalakan. Temuan ini diungkap oleh perusahaan keamanan seluler Quokka setelah melakukan analisis mendalam terhadap aplikasi Uhale yang tertanam pada berbagai produk bingkai foto dari beragam merek.

Quokka menemukan indikasi kuat keterkaitan antara perilaku aplikasi Uhale dengan keluarga malware Mezmess dan Voi1d. Mereka telah berusaha melaporkan masalah ini kepada ZEASN—perusahaan Tiongkok di balik platform Uhale yang kini beroperasi dengan nama Whale TV—sejak Mei 2025, namun tidak menerima respons apa pun.

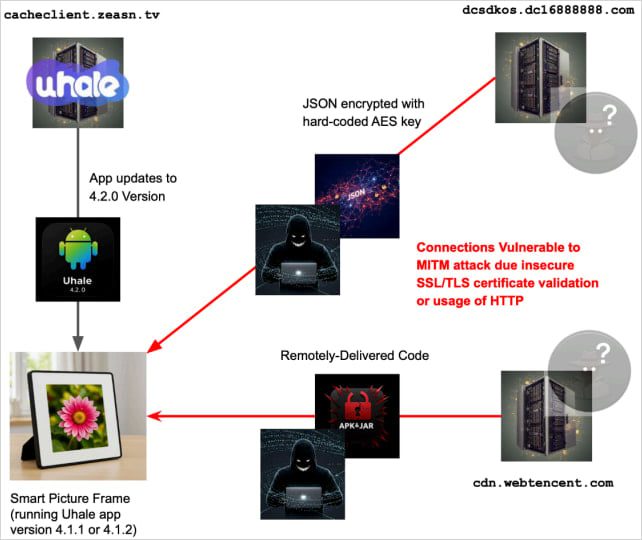

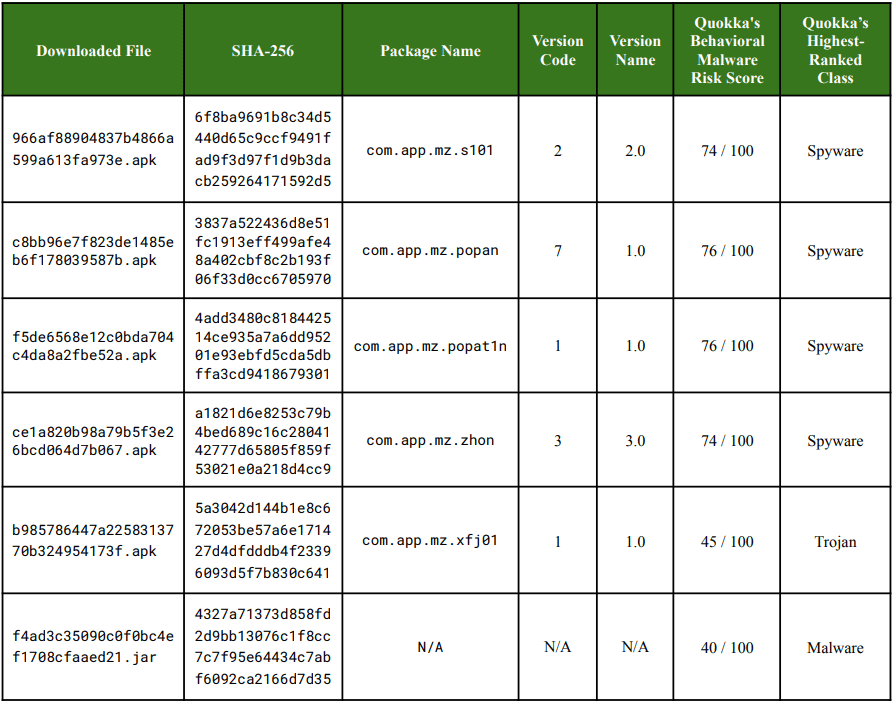

Temuan paling mengkhawatirkan adalah kemampuan sejumlah perangkat Uhale untuk mengunduh payload berbahaya dari server berbasis Tiongkok saat proses boot. Banyak perangkat diketahui memeriksa pembaruan dan menginstal aplikasi Uhale versi 4.2.0 saat dinyalakan, kemudian melakukan reboot. Setelah aktif kembali, aplikasi yang telah diperbarui langsung memulai proses pengunduhan dan eksekusi malware. File JAR/DEX yang diunduh disimpan dalam direktori aplikasi dan dijalankan otomatis pada setiap boot berikutnya.

Investigasi menemukan bahwa perangkat-perangkat tersebut dikirimkan kepada konsumen dengan konfigurasi yang sangat rentan: modul SELinux dalam keadaan nonaktif, akses root terbuka secara default, serta sejumlah komponen sistem ditandatangani menggunakan AOSP test-keys. Payload yang terdeteksi menunjukkan kesamaan pola dengan botnet Vo1d serta malware Mzmess berdasarkan struktur paket, string internal, endpoint, hingga pola distribusi.

Selain malware yang aktif, analisis juga mengungkap lebih dari selusin celah keamanan lain. Dari total 17 masalah yang diidentifikasi—11 di antaranya telah mendapatkan CVE—beberapa yang paling krusial meliputi kelemahan TrustManager yang memungkinkan serangan man-in-the-middle, proses pembaruan yang rentan terhadap command injection, perangkat yang sepenuhnya dikompromikan sejak pabrik karena status SELinux dan akses root, server file tanpa autentikasi di port 17802, hingga WebView yang mengabaikan kesalahan SSL/TLS. Bahkan ditemukan pula AES key yang ditanam keras dalam aplikasi serta komponen pembaruan lawas yang meningkatkan risiko rantai pasok.

Karena bingkai foto bermerek Uhale dipasarkan dalam berbagai nama dagang berbeda tanpa penyebutan platform dasarnya, perkiraan jumlah pengguna yang terdampak menjadi sulit ditentukan. Aplikasi Uhale sendiri tercatat memiliki lebih dari 500.000 unduhan di Google Play dan ribuan ulasan di App Store, sementara produk bingkai foto berbasis Uhale di platform e-commerce turut mencatat banyak ulasan pengguna.

Hingga saat artikel ini ditulis, belum ada tanggapan dari ZEASN mengenai temuan tersebut. Para ahli menyarankan konsumen untuk lebih berhati-hati dan hanya membeli perangkat elektronik dari merek terpercaya yang menggunakan citra Android resmi tanpa modifikasi firmware, lengkap dengan layanan Google Play serta perlindungan keamanan bawaan.