Hampir 50.000 Firewall Cisco Rentan Terhadap Eksploitasi Aktif

Sekitar 50.000 perangkat Cisco Adaptive Security Appliance (ASA) dan Firewall Threat Defense (FTD) yang terhubung ke internet dilaporkan masih rentan terhadap dua kerentanan kritis yang saat ini sedang dieksploitasi oleh peretas.

Kerentanan tersebut dilacak sebagai CVE-2025-20333 dan CVE-2025-20362. Keduanya memungkinkan eksekusi kode arbitrer serta akses ke endpoint URL terbatas yang berkaitan dengan layanan VPN. Lebih berbahaya lagi, eksploitasi dapat dilakukan dari jarak jauh tanpa memerlukan autentikasi.

Eksploitasi Dimulai Sebelum Patch Dirilis

Cisco telah memperingatkan sejak 25 September bahwa serangan memanfaatkan celah ini sudah berlangsung bahkan sebelum pembaruan keamanan tersedia bagi pelanggan. Tidak ada workaround resmi untuk kedua kerentanan tersebut. Cisco hanya menyarankan langkah mitigasi sementara, seperti membatasi paparan antarmuka web VPN serta meningkatkan log dan pemantauan terhadap aktivitas login VPN mencurigakan maupun request HTTP berbahaya.

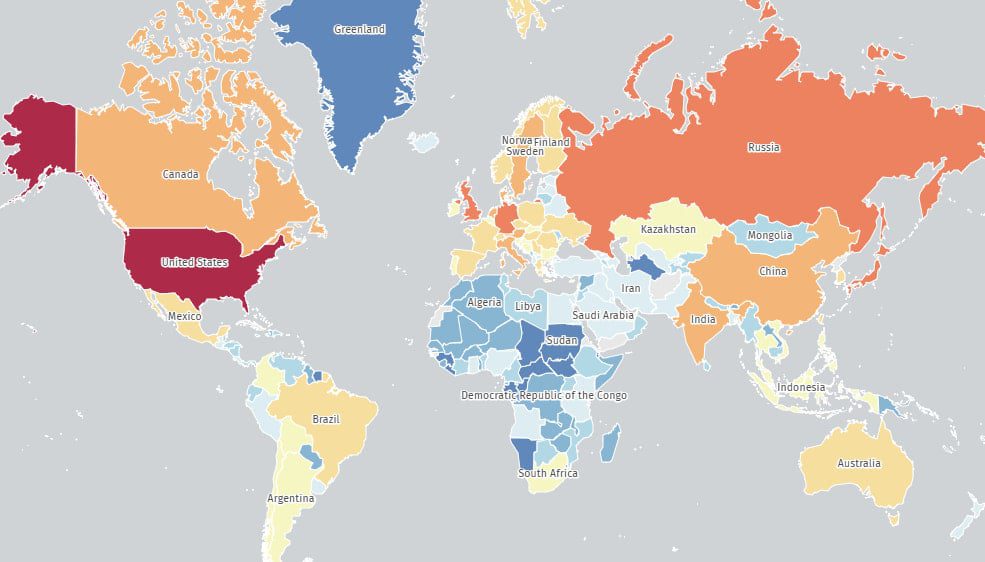

Pemetaan Global Perangkat Rentan

Menurut pemindaian The Shadowserver Foundation per 29 September, ditemukan lebih dari 48.800 perangkat ASA dan FTD yang masih rentan. Distribusi terbesar berada di:

- Amerika Serikat: lebih dari 19.200 perangkat

- Inggris: 2.800

- Jepang: 2.300

- Jerman: 2.200

- Rusia: 2.100

- Kanada: 1.500

- Denmark: 1.200

Data ini menunjukkan respons yang masih lambat meski peringatan eksploitasi sudah diumumkan lebih dari seminggu sebelumnya.

Respon Darurat dari Badan Keamanan

Karena tingkat risikonya sangat tinggi, Cybersecurity and Infrastructure Security Agency (CISA) di AS mengeluarkan emergency directive yang memberi waktu 24 jam bagi seluruh lembaga federal untuk:

- Mengidentifikasi perangkat Cisco ASA/FTD yang terkompromi.

- Melakukan upgrade segera pada perangkat yang masih akan digunakan.

- Memutus perangkat yang sudah mencapai end of support (EoS) dari jaringan pemerintah.

Sementara itu, laporan U.K. National Cyber Security Centre (NCSC) mengungkap bahwa kelompok peretas yang mengeksploitasi celah ini menggunakan malware loader bernama Line Viper, diikuti bootkit GRUB yang dinamai RayInitiator.

Imbauan untuk Administrator

Dengan adanya bukti eksploitasi aktif yang sudah berlangsung lebih dari seminggu, administrator disarankan segera mengikuti rekomendasi Cisco untuk menutup celah CVE-2025-20333 dan CVE-2025-20362. Penundaan hanya akan memperbesar risiko serangan yang dapat berdampak serius, termasuk pengambilalihan sistem dan kompromi jaringan.

Sumber: BleepingComputer