Kraken Ransomware Lakukan Benchmark Sistem untuk Menentukan Metode Enkripsi Teroptimal

Kraken ransomware, yang menargetkan sistem Windows serta Linux/VMware ESXi, diketahui menggunakan metode unik untuk menilai kemampuan perangkat korban sebelum memulai proses enkripsi. Menurut peneliti Cisco Talos, Kraken melakukan benchmarking pada setiap mesin untuk menentukan apakah data akan dienkripsi secara penuh atau hanya sebagian—sebuah kemampuan yang jarang ditemukan pada operasi ransomware lain.

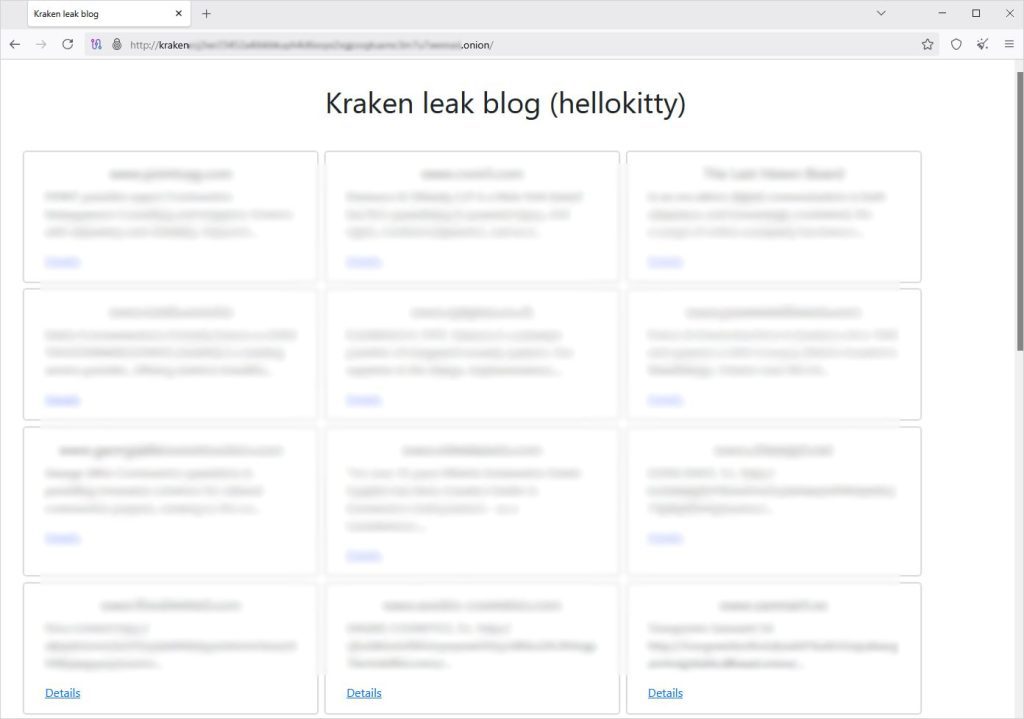

Kraken muncul pada awal tahun ini sebagai kelanjutan dari operasi HelloKitty, dengan fokus pada serangan big-game hunting yang menggabungkan pencurian data dan pemerasan ganda. Situs kebocoran datanya menampilkan korban dari Amerika Serikat, Inggris, Kanada, Panama, Kuwait, hingga Denmark. Kemiripan catatan tebusan dan berbagai referensi di situs operasi Kraken semakin menguatkan dugaan hubungan dengan HelloKitty, yang sempat mencoba rebranding setelah kode sumbernya bocor pada 2021.

Selain menjalankan operasi ransomware, kelompok ini juga meluncurkan forum kejahatan siber baru bernama The Last Haven Board yang diklaim menyediakan komunikasi aman untuk anggotanya.

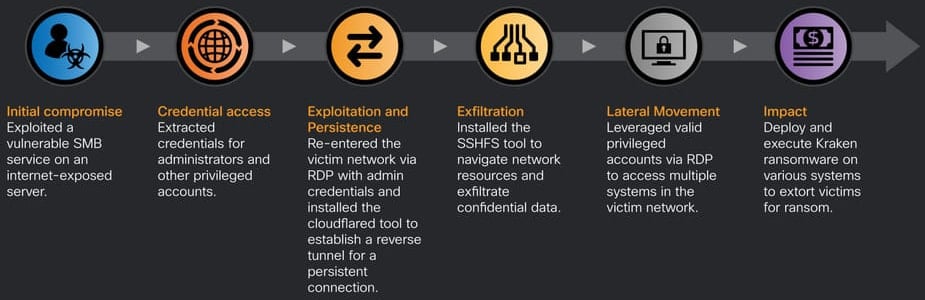

Rantai Serangan Kraken

Berdasarkan observasi Cisco, serangan biasanya dimulai melalui eksploitasi kerentanan SMB pada aset yang terekspos internet. Setelah mendapatkan pijakan awal, pelaku mencuri kredensial akun admin untuk masuk kembali ke jaringan melalui Remote Desktop Protocol (RDP). Mereka juga memanfaatkan Cloudflared dan SSHFS—Cloudflared untuk membuat reverse tunnel menuju infrastruktur penyerang, dan SSHFS untuk mengirimkan data curian melalui remote filesystem yang ter-mount.

Dengan akses RDP dan tunnel yang persisten, operator Kraken bergerak lateral ke berbagai sistem untuk mencuri data dan menyiapkan eksekusi ransomware.

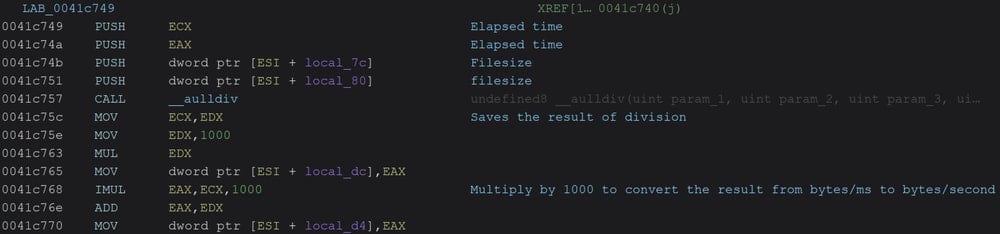

Benchmark untuk Menentukan Mode Enkripsi

Saat proses enkripsi dimulai, Kraken menciptakan file sementara berisi data acak lalu menjalankan enkripsi terukur terhadap file tersebut. Hasil benchmark digunakan untuk memutuskan apakah mesin akan dikenai enkripsi penuh atau parsial. Pendekatan ini memungkinkan Kraken memaksimalkan kerusakan sambil menghindari lonjakan penggunaan sumber daya yang dapat memicu deteksi.

Sebelum enkripsi aktual berlangsung, Kraken menghapus shadow volume, membersihkan Recycle Bin, dan menghentikan layanan pencadangan.

Modul Enkripsi di Windows

Versi Windows Kraken memiliki empat modul enkripsi utama:

- SQL database: Mendeteksi instalasi SQL Server, menemukan direktori basis data, dan mengenkripsi file SQL.

- Network share: Mengidentifikasi share jaringan yang dapat diakses dan mengenkripsi semua file kecuali ADMIN$ dan IPC$.

- Local drive: Memindai seluruh drive lokal, removable, maupun remote dan mengenkripsinya dengan worker thread terpisah.

- Hyper-V: Menggunakan perintah PowerShell untuk mendeteksi VM, menghentikan VM secara paksa, lalu mengenkripsi virtual disk-nya.

Versi Linux/ESXi

Pada Linux/ESXi, Kraken mematikan VM untuk membuka file disk dan kemudian melakukan enkripsi multi-thread, baik penuh maupun parsial, menggunakan logika benchmark yang sama seperti pada Windows.

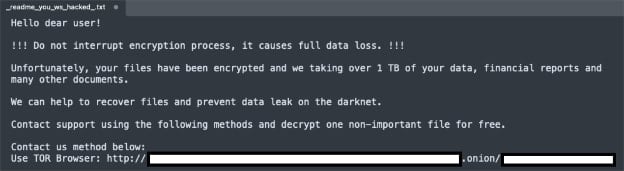

Setelah proses selesai, skrip otomatis bye_bye.sh dijalankan untuk menghapus semua log, histori shell, file biner Kraken, serta skrip itu sendiri. File yang terenkripsi diberi ekstensi .zpsc, dengan catatan tebusan readme_you_ws_hacked.txt ditinggalkan pada direktori terdampak.

Dalam salah satu insiden, Cisco mengamati permintaan tebusan sebesar $1 juta dalam bentuk Bitcoin.