Dua Perusahaan Keamanan Siber Berselisih Soal Klaim CVE yang Tumpang Tindih

Perseteruan terbuka terjadi antara dua perusahaan keamanan siber, FuzzingLabs dan Gecko Security, setelah FuzzingLabs menuduh startup yang didukung Y Combinator itu menyalin hasil temuannya dan mengklaim kredit atas beberapa kerentanan (Common Vulnerabilities and Exposures atau CVE).

FuzzingLabs menuding Gecko telah menyalin bukti konsep (Proof of Concept / PoC), mengajukan ulang laporan yang sama, dan bahkan memundurkan tanggal publikasi di blog agar tampak lebih dahulu menemukan celah tersebut.

Tuduhan FuzzingLabs

Dalam pernyataannya di media sosial, FuzzingLabs menulis:

“Mereka menyalin PoC kami, mengklaim ID CVE, dan bahkan memundurkan tanggal posting blog mereka. Ini bukan hanya soal dua CVE, tapi soal integritas dalam riset keamanan.”

Dua kerentanan yang dipermasalahkan antara lain:

- Ollama (ollama/ollama) — celah pencurian token autentikasi server. Dilaporkan pertama kali pada 24 Desember 2024 dan kemudian diberi ID CVE-2025-51471.

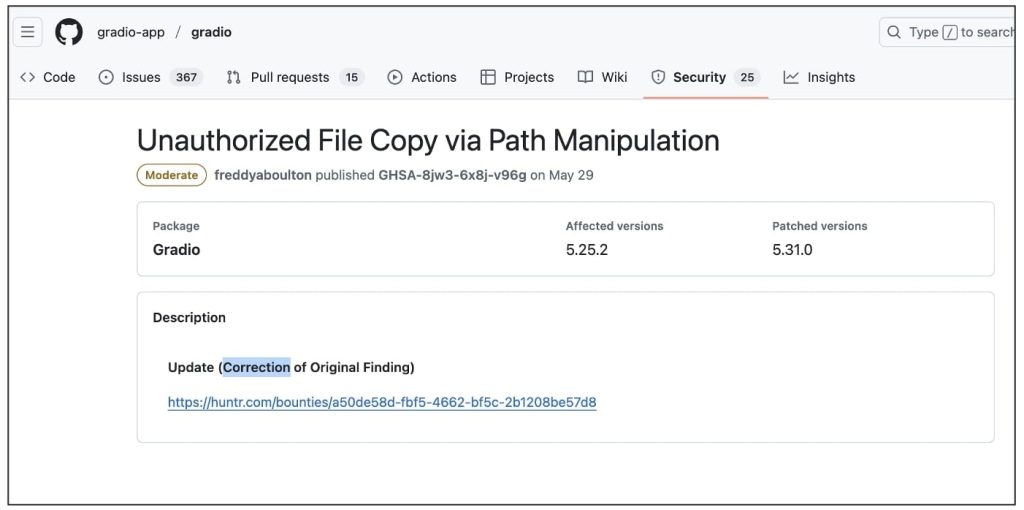

- Gradio (gradio-app/gradio) — celah penyalinan file arbitrer dan Denial of Service melalui mekanisme flagging. Dilaporkan pada 16 Januari 2025 dan diberi ID CVE-2025-48889.

FuzzingLabs, yang dikenal dengan pengembangan alat fuzzing berbasis AI bernama FuzzForge, menegaskan bahwa laporan asli mereka di platform Huntr sudah dipublikasikan sebelum Gecko mengajukan pull request (PR) ke proyek terkait. Bahkan, mereka menemukan bahwa beberapa kerentanan kini memiliki dua ID CVE: satu dari laporan mereka, dan satu lagi dari PR yang dikirim Gecko.

Perusahaan itu juga mengklaim memiliki “bukti tak terbantahkan” bahwa PoC Gecko menyalin eksploitasi mereka baris demi baris, termasuk “penanda unik” yang sengaja disisipkan untuk mendeteksi plagiarisme.

“Bukan hanya kami,” tulis FuzzingLabs, “setidaknya tujuh kerentanan lain di situs mereka tampak berasal dari peneliti lain.”

Respons Gecko Security

Menanggapi tuduhan tersebut, Gecko Security membantah adanya pelanggaran dan menyebut insiden ini sebagai “kesalahpahaman dalam proses pengungkapan kerentanan.”

Startup yang memposisikan diri sebagai “AI Security Engineer for your Codebase” itu menjelaskan bahwa mereka bekerja langsung dengan maintainer proyek melalui GitHub, bukan melalui platform pihak ketiga seperti Huntr. Menurut Gecko, mereka tidak mengetahui laporan FuzzingLabs pada saat itu, sehingga duplikasi tidak dapat dihindari.

“Kami kecewa dengan tuduhan publik tanpa komunikasi terlebih dahulu, terutama setelah kami meluncurkan produk yang bersaing,” tulis Gecko dalam tanggapannya.

“Kami telah memberikan kredit kepada FuzzingLabs untuk dua CVE yang memang ditemukan lebih dahulu. Klaim soal CVE yang ‘dicuri’ tidak berdasar karena banyak tautan yang diberikan sudah ditandai sebagai ‘duplikat’ atau ‘tidak valid’ di Huntr.”

Gecko kemudian memperbarui beberapa posting blog mereka dengan mencantumkan nama peneliti FuzzingLabs, Mohammed Benhelli dan Patrick Ventuzelo, serta menyesuaikan tanggal publikasi agar transparan.

Komunitas Terbelah

Beberapa anggota komunitas keamanan siber menilai respons Gecko masih menyisakan pertanyaan, sementara yang lain menyoroti kompleksitas proses validasi laporan CVE ganda, terutama di tengah ketidakpastian arah program CVE yang dikelola oleh CISA.

Dalam email kepada BleepingComputer, Patrick Ventuzelo dari FuzzingLabs kembali menegaskan keprihatinannya atas “urutan kejadian dan entri blog yang dimundurkan,” yang dinilainya menimbulkan pertanyaan tentang kredibilitas keseluruhan proses Gecko.

Kasus ini mencerminkan tantangan besar dalam menjaga integritas dan koordinasi pengungkapan kerentanan secara bertanggung jawab, terutama ketika beberapa pihak dapat menemukan celah yang sama secara independen di berbagai platform atau melalui sistem otomatis yang mengumpulkan data keamanan dari sumber publik.

Sumber: BleepingComputer