Lebih dari 1.000 Server CrushFTP Terbuka untuk Pembajakan – Admin Interface Tersusupi

Baru-baru ini, laporan mengungkap bahwa lebih dari 1.000 instansi CrushFTP yang terbuka secara online sedang aktif disasar oleh peretas. Kerentanan ini memungkinkan mereka mengambil alih akses admin ke antarmuka web server—cukup dengan mengeksploitasi bug keamanan.

Cerewet Sedikit: Bug Fatal yang Membuka Jalan

Bug bernama CVE‑2025‑54309 berasal dari kegagalan validasi AS2 yang parah, dan mempengaruhi semua versi CrushFTP sebelum 10.8.5 dan 11.3.4_23. Vendor mencatat bahwa serangan aktif dimulai sekitar 19 Juli 2025, meski kemungkinan sudah berlangsung sebelumnya.

Sang penyerang menggunakan reverse engineering pada kode untuk menemukan celahnya, kemudian langsung menyerang server yang belum diperbarui — jika kamu mengikuti update rutin, sisimu paling aman dari ancaman.

Apa Dampaknya ke Pengguna?

- Server yang tidak segera diperbarui bisa memberi ruang bagi penyerang untuk masuk ke dashboard admin.

- Mereka kemudian bisa memeriksa log upload/download, mengunduh file, atau bahkan memasang backdoor.

- Banyak organisasi menggunakan fitur perimeter seperti DMZ, yang membantu mempersempit serangan—server di DMZ relatif lebih aman.

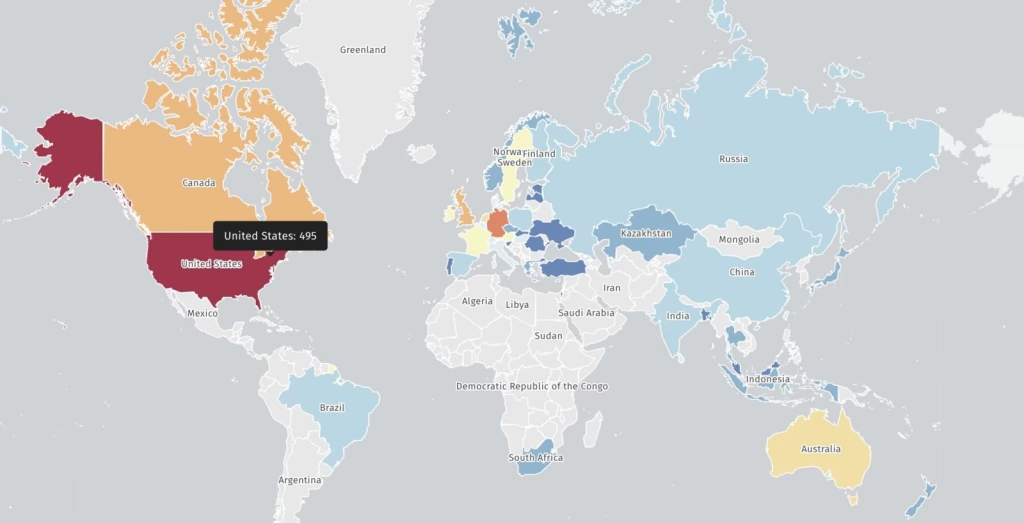

Sebaran Kerentanan: Siapa yang Terancam?

Berdasarkan laporan dari Shadowserver, sampai saat ini sekitar 1.040 instansi belum dipatch dan rentan. Meskipun jumlah server CrushFTP yang online berkisar ribuan, sebagian besar yang masih terbuka belum ditangani.

Meski belum terbukti apakah para penyerang berhasil mencuri data, platform file transfer tetap menjadi target bernilai tinggi—apalagi jika dikaitkan dengan ransomware.

Yuk, Segera Mitigasi dan Tutup Celahnya

- Update CrushFTP ke versi terbaru: minimal 10.8.5 atau 11.3.4_23.

- Tidak bisa segera update? Segera aktifkan mode DMZ untuk membatasi akses langsung admin dari internet.

- Audit log secara rutin: pantau aktivitas mencurigakan, misalnya upaya login atau transfer tak biasa.

- Batasi akses antarmuka admin hanya dari alamat IP tepercaya.

- Aktifkan update otomatis agar patch penting langsung diterapkan.

Kalau sudah terlambat dan server sudah terlanjur diakses, pastikan juga untuk melakukan forensik menyeluruh dan bersihkan sistem dari potensi backdoor.