Security

Ketika MFA Bisa Dibobol: Teknik Eksploitasi Baru Bikin Otentikasi Ganda Tak Lagi Aman

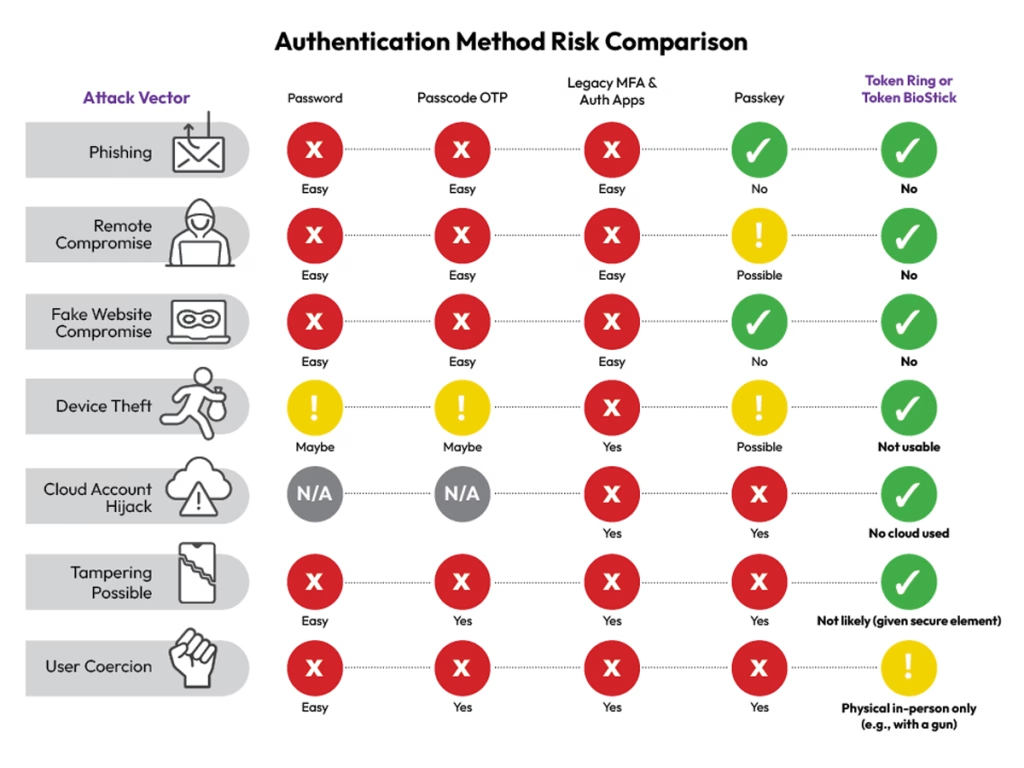

Peneliti keamanan memperingatkan bahwa Multi-Factor Authentication (MFA), meskipun menjadi andalan keamanan digital saat ini, ternyata masih rentan dieksploitasi melalui metode yang sah namun dimanipulasi. Teknik seperti push fatigue, session hijacking, dan man-in-the-middle menjadikan MFA bukan lagi lapisan pertahanan mutlak.

Ringkasan

MFA sering dianggap sebagai “benteng terakhir” dalam menjaga akun digital. Namun, laporan terbaru mengungkap bahwa banyak sistem MFA yang tidak seaman kelihatannya. Pelaku ancaman kini memanfaatkan teknik manipulasi yang mengecoh pengguna, bahkan tanpa perlu menembus lapisan enkripsi.

Teknik Eksploitasi MFA yang Kini Marak:

- Push Fatigue / MFA Bombing:

Penyerang membanjiri korban dengan permintaan autentikasi hingga korban secara refleks mengizinkannya karena terganggu. - Reverse Proxy & Man-in-the-Middle:

Dengan menggunakan tool seperti Evilginx2 atau Modlishka, pelaku dapat memposisikan diri di antara korban dan situs target, mencuri token MFA yang sah secara real-time. - Session Hijacking:

Jika sesi autentikasi sudah aktif, penyerang dapat mencuri token dan menyalahgunakannya tanpa perlu MFA lagi. - Abuse of OAuth & SSO:

Aplikasi pihak ketiga yang meminta akses OAuth bisa dimanfaatkan untuk mencuri token valid—korban sering kali tidak sadar bahwa mereka telah menyetujui akses luas.

Kenapa Ini Berbahaya?

- Tidak memerlukan malware atau eksploit teknis rumit

- Menyamar sebagai pengguna sah, sehingga sulit terdeteksi sistem deteksi anomali

- Efektif pada layanan cloud, VPN, email korporat, dan sistem internal berbasis web

Contoh Insiden Nyata:

- Serangan ke perusahaan besar seperti Uber dan Cisco dimulai dari bypass MFA menggunakan teknik social engineering dan proxy reverse

- Penyerang bahkan mengirim SMS MFA palsu menggunakan domain mirip Microsoft atau Okta

Solusi & Rekomendasi:

- Gunakan MFA berbasis FIDO2/hardware key (bukan OTP SMS atau push biasa)

- Terapkan kebijakan deteksi push MFA aneh atau berulang

- Audit akses aplikasi OAuth secara berkala

- Jangan bergantung sepenuhnya pada MFA — lapisi dengan pemantauan sesi, device trust, dan notifikasi login aktif

Pesan Kunci

“MFA bukan tidak aman — tapi penggunaannya perlu benar, dan tidak semua bentuk MFA diciptakan setara.”