Cisco: Dua Celah Keamanan Firewall yang Dieksploitasi Kini Digunakan untuk Serangan DoS

Cisco Systems memperingatkan bahwa dua kerentanan serius pada produk firewall-nya — ASA (Adaptive Security Appliance) dan FTD (Firepower Threat Defense) — yang sebelumnya digunakan dalam serangan zero-day, kini aktif dieksploitasi untuk melancarkan serangan Denial of Service (DoS) terhadap perangkat yang belum ditambal.

Kedua celah ini, CVE-2025-20362 dan CVE-2025-20333, memungkinkan penyerang untuk mengambil alih sistem firewall dari jarak jauh, dan kini ditemukan dimanfaatkan dalam varian serangan baru yang menyebabkan perangkat terjebak dalam siklus reboot berulang, membuat layanan jaringan lumpuh sepenuhnya.

🔹 Rangkaian Serangan dan Dampak

Cisco sebelumnya telah merilis pembaruan keamanan pada 25 September 2025 untuk memperbaiki kedua celah tersebut.

- CVE-2025-20362 memungkinkan akses tanpa autentikasi ke endpoint URL terbatas,

- CVE-2025-20333 memberi kemampuan eksekusi kode jarak jauh (RCE) kepada penyerang yang telah terautentikasi.

Jika kedua celah ini digabungkan (chained exploit), penyerang dapat mengambil kendali penuh atas firewall yang rentan, bahkan tanpa kredensial pengguna.

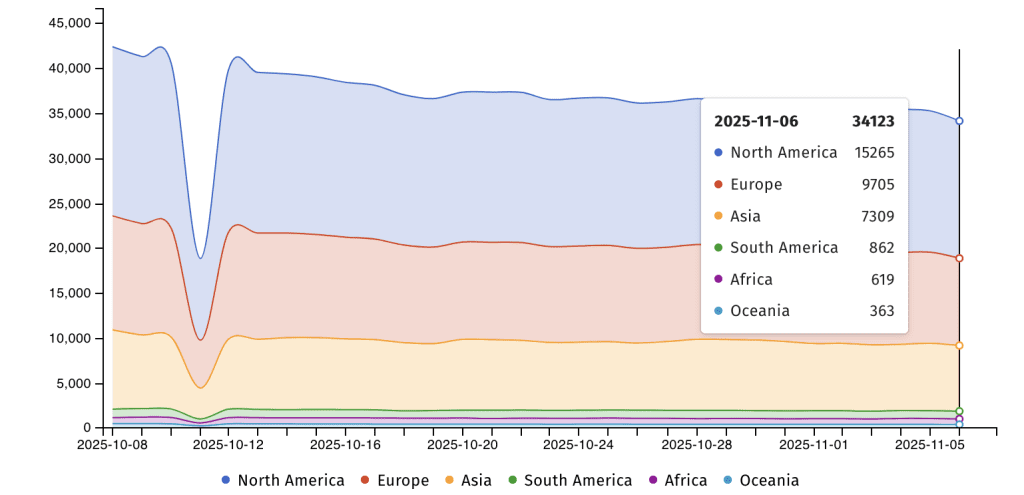

Menurut data dari Shadowserver Foundation, masih terdapat lebih dari 34.000 instance ASA dan FTD yang terpapar di internet, meskipun jumlah ini menurun dari sekitar 50.000 perangkat pada bulan September.

Cisco menegaskan bahwa serangan terbaru ini bertujuan untuk menimbulkan gangguan operasional, bukan lagi spionase langsung, dengan membuat perangkat reboot berulang (crash loop) hingga tidak dapat melayani lalu lintas jaringan.

🔹 Serangan Diduga Terkait Kampanye ArcaneDoor

Cisco dan CISA (Cybersecurity and Infrastructure Security Agency) menilai bahwa serangan ini masih terkait dengan kelompok negara tertentu yang juga terlibat dalam kampanye ArcaneDoor 2024 — serangan besar terhadap firewall Cisco di jaringan pemerintah global.

Kelompok yang dilacak sebagai UAT4356 atau STORM-1849 oleh Microsoft tersebut dikenal menggunakan alat seperti Line Dancer, loader shellcode in-memory, dan Line Runner, backdoor tersembunyi untuk mempertahankan akses pada sistem yang telah dikompromikan.

Dalam kasus kali ini, Cisco menyebut bahwa varian baru dari serangan ArcaneDoor telah muncul sejak 5 November 2025, memanfaatkan perangkat ASA 5500-X dan sistem dengan VPN web service aktif.

“Serangan baru ini dapat menyebabkan perangkat yang belum diperbarui melakukan reboot tak terduga, menciptakan kondisi DoS,” ungkap juru bicara Cisco kepada BleepingComputer.

🔹 Tindakan Darurat dari Pemerintah AS

Segera setelah temuan ini, CISA mengeluarkan direktif darurat, memerintahkan seluruh lembaga federal AS untuk:

- Menambal perangkat Cisco mereka dalam waktu 24 jam,

- Memutuskan koneksi perangkat ASA yang sudah end-of-support (EoS) dari jaringan pemerintah,

- Memverifikasi versi firmware firewall dan VPN service agar sesuai dengan rekomendasi Cisco.

Langkah cepat ini diambil untuk mencegah perluasan serangan yang dapat mengganggu infrastruktur kritikal, termasuk sistem keamanan nasional dan layanan publik berbasis cloud.

🔹 Kerentanan Baru Juga Ditemukan

Selain dua celah utama di atas, Cisco baru-baru ini menambal beberapa kerentanan lain yang juga berisiko tinggi:

- CVE-2025-20363 – Critical RCE flaw pada Cisco IOS dan firewall software,

- CVE-2025-20352 – dimanfaatkan untuk menyebarkan rootkit Linux,

- CVE-2025-20358 & CVE-2025-20354 – dua celah kritis pada Cisco Contact Center, memungkinkan penyerang bypass autentikasi dan menjalankan perintah dengan hak root.

Cisco menegaskan bahwa semua pelanggan harus segera memperbarui sistem mereka ke versi perangkat lunak terbaru sesuai rekomendasi pada security advisory resmi perusahaan.

🔹 Kesimpulan

Serangan ini menegaskan kembali ketergantungan infrastruktur global pada keamanan firewall Cisco, dan bagaimana kelengahan pembaruan perangkat dapat berdampak besar pada kestabilan jaringan.

Dengan eksploitasi aktif yang kini bergeser dari spionase ke serangan DoS skala luas, Cisco memperingatkan bahwa penyerang negara-bangsa semakin agresif mengeksploitasi celah lama yang belum ditambal, sehingga penerapan patch keamanan segera adalah langkah yang mutlak.

Sumber: Cisco, CISA, Shadowserver