Security

🔓 Aktor Ancaman Downgrade Autentikasi FIDO2 lewat Serangan PoisonSeed

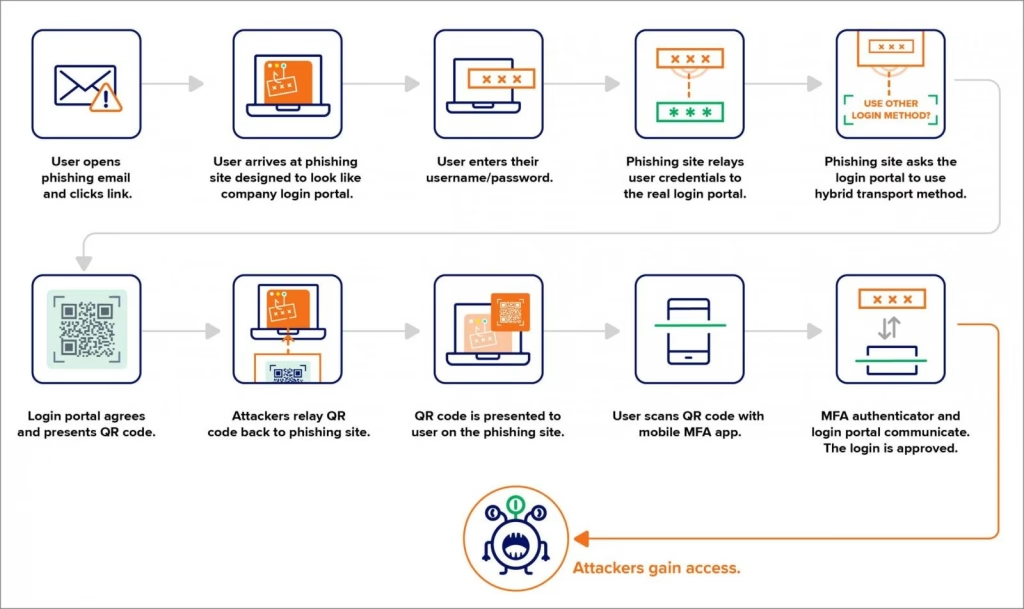

Kelompok penyerang siber menggunakan teknik phishing canggih yang dijuluki PoisonSeed untuk secara aktif mengecoh sistem keamanan berbasis FIDO2 dan MFA, dengan cara melakukan downgrade otentikasi agar korban kembali menggunakan metode login yang lebih lemah.

FIDO2 dikenal sebagai standar autentikasi modern yang kuat dan tahan terhadap serangan phishing. Namun dalam kampanye ini, aktor ancaman berhasil memaksa pengguna untuk menggunakan alternatif seperti SMS atau password, membuka celah bagi pengambilalihan akun.

🧪 Bagaimana PoisonSeed Bekerja:

- 🧠 Serangan dirancang untuk meniru layanan login terpercaya

- 🎯 Korban menerima email phishing dengan tautan ke halaman login palsu

- 🛑 Halaman palsu tidak mendukung autentikasi FIDO2

- 🔄 Sistem akan “menawarkan” metode alternatif seperti OTP SMS atau password

- 🕳️ Setelah korban login, kredensial langsung dicuri

Dampak dan Sasaran:

- Target: Pengguna enterprise, layanan cloud, dan akun developer

- Sangat berbahaya untuk akun yang seharusnya hanya bisa diakses dengan kunci keamanan (hardware token)

- Bisa digunakan untuk masuk ke sistem email, dashboard admin, hingga platform penyimpanan kode (seperti GitHub)

Mengapa Ini Serius?

- 💥 Teknik ini tidak menembus FIDO2, tapi mengelabuhi pengguna agar tidak menggunakannya

- 🔄 Mengembalikan sistem keamanan ke era password yang rentan phishing

- 🚨 Menunjukkan pentingnya edukasi pengguna serta penguatan sistem fallback login

Rekomendasi:

- ⚙️ Nonaktifkan metode autentikasi sekunder yang lemah (password, SMS)

- 🔐 Gunakan hardware key berbasis FIDO2 sebagai satu-satunya metode login

- 📢 Latih pengguna untuk mengenali phishing yang “memaksa downgrade”

- 👮 Pantau log login untuk mendeteksi metode login yang tidak biasa