CISA Peringatkan Serangan Malware “BrickStorm” pada Server VMware

Badan Keamanan Siber dan Infrastruktur AS (CISA) mengeluarkan peringatan mengenai serangan siber yang dilakukan kelompok peretas asal Tiongkok dengan memanfaatkan malware BrickStorm. Target utama serangan ini adalah VMware vSphere servers, yang digunakan untuk menyusup, membuat mesin virtual tersembunyi, serta mencuri data kredensial melalui salinan snapshot mesin virtual.

Analisis Malware BrickStorm

Dalam laporan bersama dengan NSA dan Canadian Cyber Security Centre, CISA menganalisis delapan sampel BrickStorm yang ditemukan pada jaringan organisasi korban. Malware ini memiliki kemampuan canggih, di antaranya:

- Menggunakan berlapis enkripsi (HTTPS, WebSockets, nested TLS).

- Memanfaatkan SOCKS proxy untuk tunneling dan pergerakan lateral.

- Menyembunyikan aktivitas melalui DNS-over-HTTPS (DoH).

- Menyertakan fungsi self-monitoring untuk otomatis menginstal ulang atau merestart jika terganggu.

Kronologi Serangan

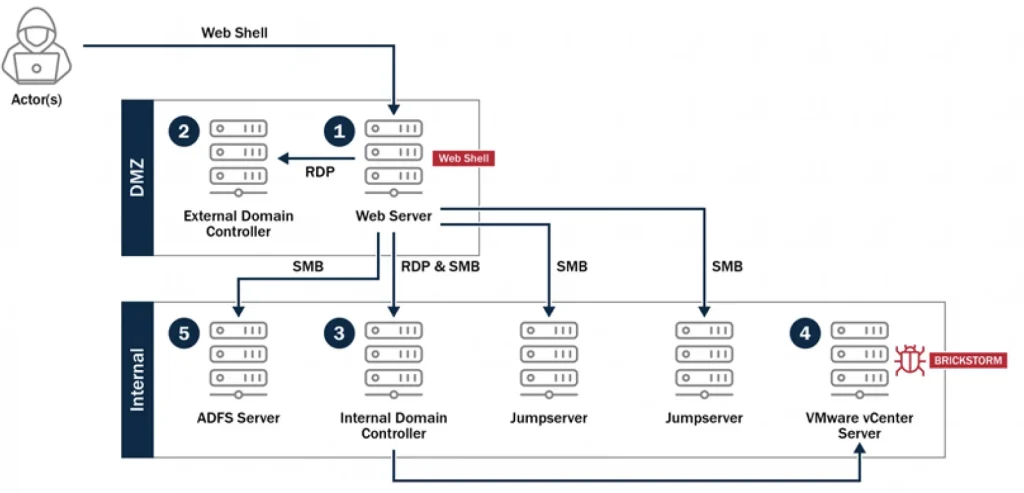

Investigasi menunjukkan bahwa peretas pertama kali mengompromikan server web di zona demiliterisasi (DMZ) pada April 2024. Dari sana, mereka bergerak lateral ke VMware vCenter server internal dan menanamkan BrickStorm.

Serangan berlanjut dengan peretasan dua domain controller, pencurian kunci kriptografi dari server Active Directory Federation Services (ADFS), serta pengambilan data database Active Directory. Akses ilegal ini bertahan hingga September 2025, memungkinkan pencurian kredensial sah dan data sensitif lainnya.

Rekomendasi Pertahanan

CISA menyarankan organisasi, khususnya sektor infrastruktur kritis dan pemerintahan, untuk:

- Melakukan pemindaian aktivitas backdoor BrickStorm menggunakan aturan YARA dan Sigma.

- Memblokir penyedia DNS-over-HTTPS yang tidak sah.

- Menginventarisasi perangkat jaringan tepi dan memantau aktivitas mencurigakan.

- Melakukan segmentasi jaringan untuk membatasi lalu lintas dari DMZ ke jaringan internal.

Keterlibatan Kelompok Warp Panda

Firma keamanan CrowdStrike mengaitkan serangan BrickStorm sepanjang 2025 dengan kelompok peretas Tiongkok yang dilacak sebagai Warp Panda. Kelompok ini juga diketahui menyebarkan malware baru bernama Junction dan GuestConduit pada lingkungan VMware ESXi.

Laporan Tambahan

Sebelumnya, laporan dari Google Threat Intelligence Group (GTIG) pada September 2025 mengungkap penggunaan BrickStorm oleh kelompok UNC5221. Mereka dikenal mengeksploitasi kerentanan zero-day Ivanti untuk menyerang lembaga pemerintah dengan malware khusus seperti Spawnant dan Zipline.