Serangan ClickFix Manfaatkan Layar BSOD Palsu Windows untuk Sebarkan Malware

Kampanye rekayasa sosial baru bernama ClickFix dilaporkan menargetkan sektor perhotelan di Eropa dengan memanfaatkan layar palsu Blue Screen of Death (BSOD) Windows. Dalam skema ini, penyerang menipu korban agar secara tidak sadar menyusun dan menjalankan malware langsung di sistem mereka sendiri.

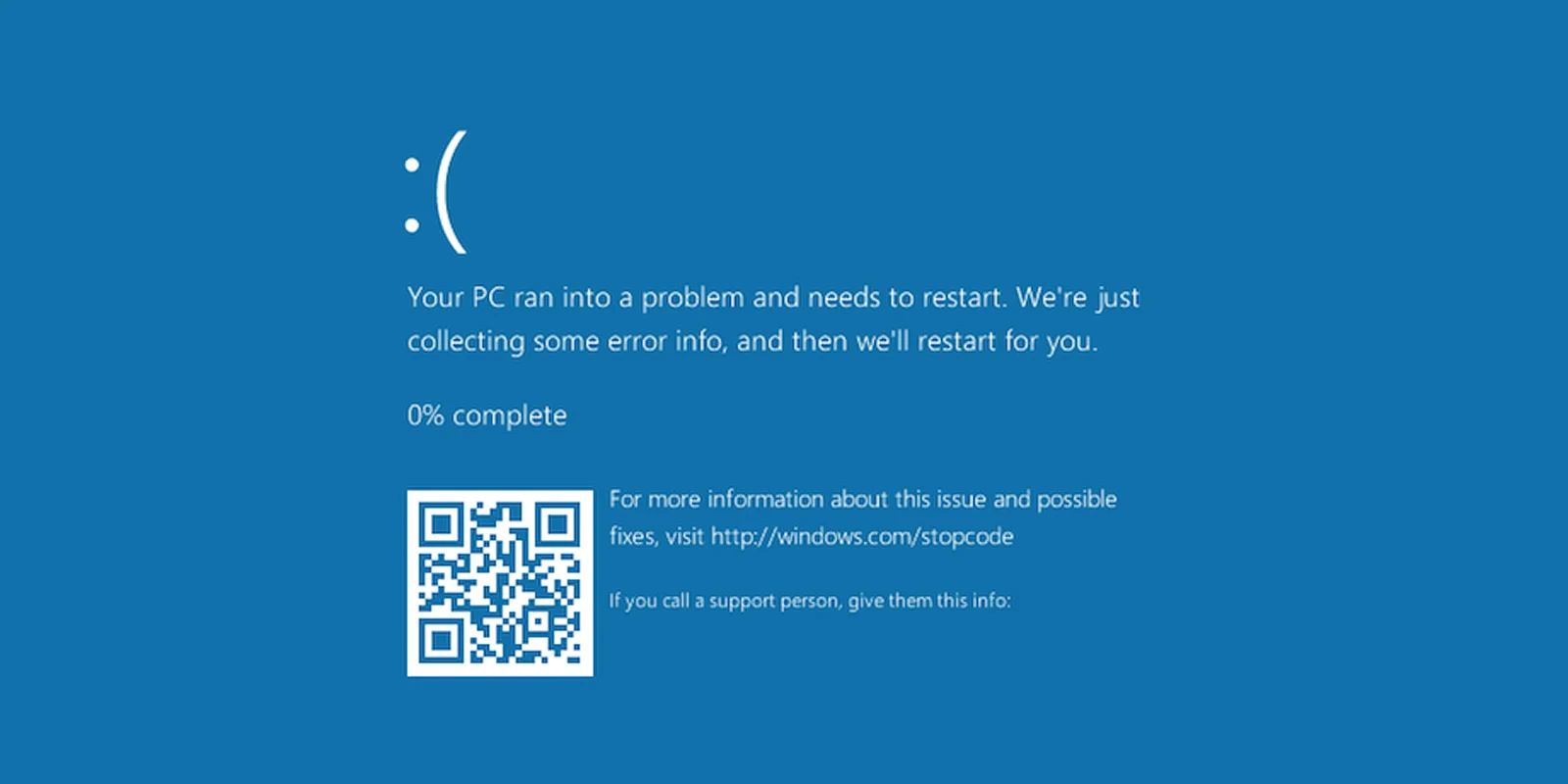

BSOD merupakan layar galat Windows yang muncul ketika sistem operasi mengalami kesalahan fatal dan tidak dapat dipulihkan. Namun, dalam kampanye terbaru yang pertama kali terdeteksi pada Desember lalu dan dilacak oleh peneliti keamanan sebagai “PHALT#BLYX”, penyerang memalsukan tampilan BSOD untuk mendorong korban mengikuti instruksi berbahaya.

Serangan ini diawali dengan email phishing yang menyamar sebagai notifikasi pembatalan reservasi dari Booking.com. Email tersebut biasanya dikirim ke perusahaan perhotelan dan mencantumkan nilai pengembalian dana yang cukup besar untuk menciptakan rasa urgensi. Ketika korban mengklik tautan di email, mereka diarahkan ke situs tiruan Booking.com dengan tampilan yang sangat menyerupai situs asli.

Situs palsu tersebut menggunakan elemen visual resmi seperti warna, logo, dan gaya huruf yang identik, sehingga sulit dibedakan oleh pengguna awam. Di balik tampilannya, situs tersebut memuat JavaScript berbahaya yang memunculkan pesan kesalahan palsu seperti “Loading is taking too long” dan meminta pengguna menekan tombol untuk menyegarkan halaman.

Alih-alih memuat ulang halaman, tombol tersebut memicu browser masuk ke mode layar penuh dan menampilkan layar BSOD palsu. Di titik inilah serangan ClickFix dijalankan. Layar tersebut memerintahkan korban membuka dialog Run di Windows dan menekan kombinasi tombol tertentu yang secara otomatis menempelkan perintah berbahaya ke sistem.

Korban kemudian diarahkan untuk menekan tombol OK atau Enter, yang mengeksekusi perintah tersebut. Berbeda dengan BSOD asli yang hanya menampilkan kode kesalahan dan perintah reboot, layar palsu ini justru memberikan instruksi pemulihan. Dalam situasi kerja yang penuh tekanan, tanda-tanda ini kerap terlewatkan oleh staf perhotelan.

Perintah yang dijalankan akan membuka halaman admin palsu Booking.com sebagai pengalih perhatian. Secara bersamaan, di latar belakang sistem mengunduh proyek .NET berbahaya dan menyusunnya menggunakan MSBuild.exe, alat kompilasi resmi Windows. Setelah dieksekusi, malware menambahkan pengecualian pada Windows Defender, memicu permintaan hak administratif, lalu mengunduh loader utama melalui layanan BITS.

Malware tersebut kemudian menanamkan mekanisme persistensi dengan menambahkan berkas ke folder Startup. Payload utama yang dijalankan adalah remote access trojan yang disuntikkan ke proses sistem sah menggunakan teknik process hollowing dan dieksekusi langsung di memori.

Setelah terhubung ke server kendali, malware mengirimkan sidik jari sistem korban dan menunggu perintah lanjutan. Fungsinya mencakup kendali jarak jauh, pencatatan penekanan tombol, reverse shell, hingga eksekusi payload tambahan di memori. Dalam kasus yang diamati, penyerang juga menyebarkan penambang kripto.

Dengan akses jarak jauh yang sudah aktif, pelaku memiliki pijakan kuat di jaringan korban. Dari sana, mereka dapat bergerak lateral ke perangkat lain, mencuri data sensitif, dan berpotensi mengompromikan sistem tambahan. Kampanye ini menegaskan bahwa rekayasa sosial yang memanfaatkan visual familiar seperti BSOD masih sangat efektif, terutama ketika dikombinasikan dengan tekanan operasional dan instruksi yang tampak meyakinkan.