Predator Spyware Gunakan Vektor Infeksi Baru untuk Serangan Zero-Click

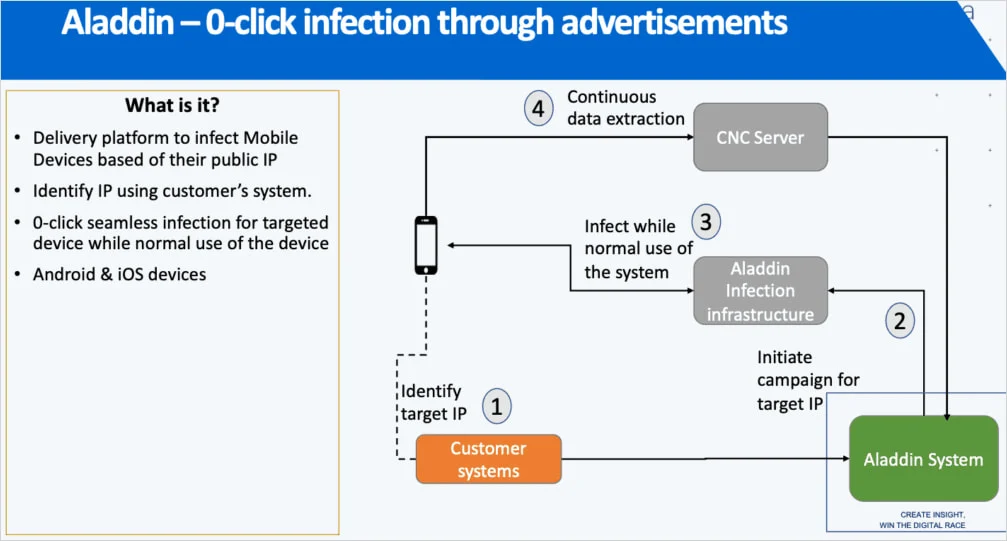

Spyware Predator buatan perusahaan pengawasan Intellexa kini diketahui memanfaatkan mekanisme infeksi zero-click terbaru bernama Aladdin. Metode ini memungkinkan kompromi perangkat target hanya dengan menampilkan iklan berbahaya, tanpa perlu interaksi pengguna.

Mekanisme Aladdin

Aladdin pertama kali digunakan pada 2024 dan diyakini masih aktif serta terus dikembangkan. Sistem ini memanfaatkan jaringan iklan komersial untuk menyuntikkan malware. Target ditentukan berdasarkan alamat IP publik dan identifikasi lain, lalu iklan berbahaya dipaksa muncul melalui Demand Side Platform (DSP) di situs web atau aplikasi yang menampilkan iklan.

Menurut Amnesty International, cukup dengan melihat iklan tersebut, perangkat target langsung terinfeksi. Google menambahkan bahwa iklan ini memicu pengalihan ke server eksploitasi milik Intellexa.

Jaringan Global

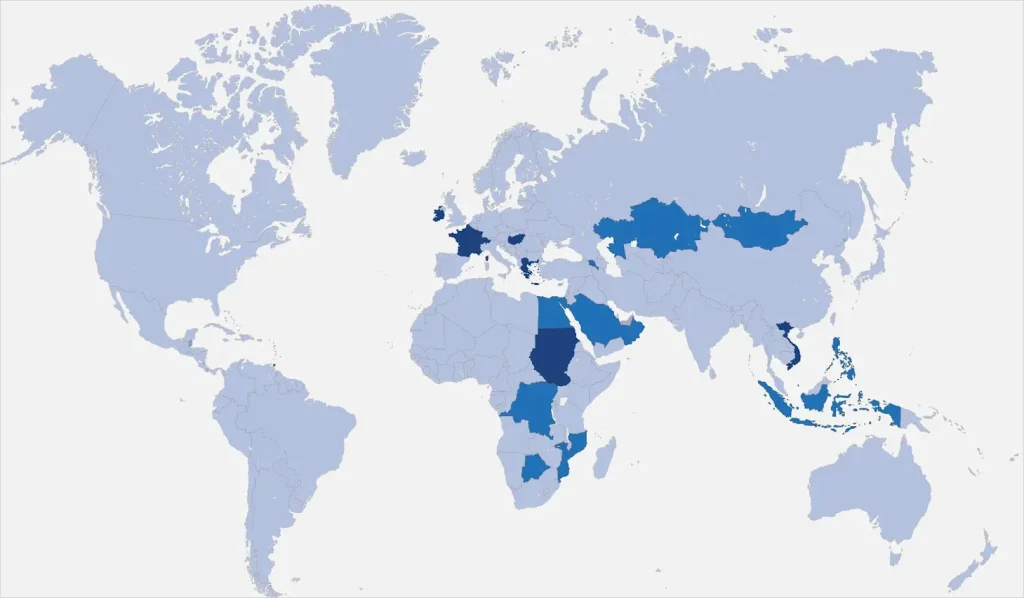

Iklan berbahaya ini disalurkan melalui jaringan perusahaan periklanan yang tersebar di berbagai negara, termasuk Irlandia, Jerman, Swiss, Yunani, Siprus, Uni Emirat Arab, dan Hungaria. Investigasi Recorded Future menghubungkan individu, perusahaan, serta infrastruktur yang terlibat dalam operasi ini.

Vektor Infeksi Lain

Selain Aladdin, kebocoran dokumen juga mengungkap vektor lain bernama Triton, yang menargetkan perangkat dengan chipset Samsung Exynos melalui eksploitasi baseband dan pemaksaan downgrade ke jaringan 2G. Ada pula dua mekanisme lain, Thor dan Oberon, yang diduga melibatkan komunikasi radio atau akses fisik.

Google menyebut Intellexa sebagai salah satu vendor spyware komersial paling aktif dalam eksploitasi zero-day, bertanggung jawab atas 15 dari 70 kasus yang terdeteksi sejak 2021. Intellexa diketahui mengembangkan eksploit sendiri sekaligus membeli rantai eksploit dari pihak eksternal.

Risiko dan Pertahanan

Meski Intellexa menghadapi sanksi dan investigasi di Yunani, aktivitas Predator tetap berlanjut. Untuk mengurangi risiko, pengguna disarankan:

- Mengaktifkan Advanced Protection di Android.

- Menggunakan Lockdown Mode di iOS.

- Memblokir iklan pada browser.

- Menyembunyikan alamat IP publik dari pelacak.

Namun, dokumen bocor menunjukkan bahwa Intellexa masih dapat memperoleh data dari operator seluler domestik di negara klien mereka, sehingga ancaman tetap signifikan.