Peretas Korea Utara Gunakan “EtherHiding” untuk Sembunyikan Malware di Blockchain

Pyongyang / Mountain View — 16 Oktober 2025

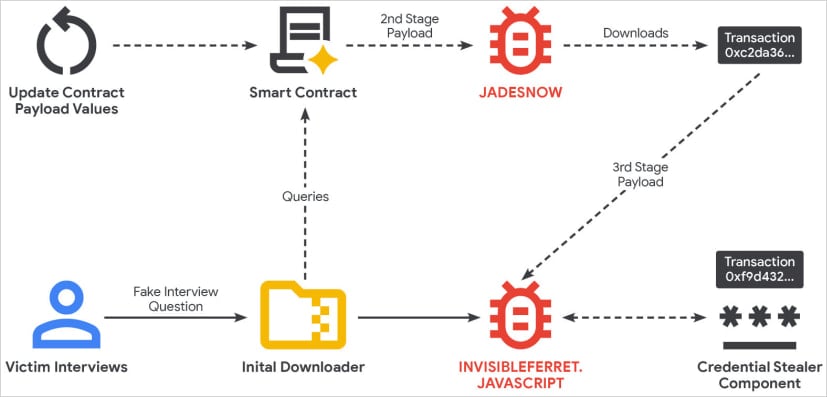

Kelompok peretas yang didukung negara dari Korea Utara kini memanfaatkan teknik baru bernama EtherHiding, yang memungkinkan mereka menyembunyikan dan mendistribusikan malware melalui smart contract di blockchain Ethereum dan Binance Smart Chain (BSC).

Menurut laporan terbaru Google Threat Intelligence Group (GTIG), kelompok yang dilacak dengan nama sandi UNC5342 ini telah menggunakan metode EtherHiding sejak Februari 2025 dalam operasi rekayasa sosial bertema “Contagious Interview”, yang menargetkan pengembang perangkat lunak dan web di seluruh dunia.

Apa Itu EtherHiding?

Teknik EtherHiding pertama kali diungkap oleh Guardio Labs pada 2023.

Metode ini memanfaatkan smart contract publik di blockchain untuk menyimpan dan mengirimkan muatan berbahaya (malware payload) tanpa perlu server tradisional.

Karena sifat blockchain yang terdesentralisasi, anonim, dan tahan penghapusan (takedown), teknik ini membuat pelaku kejahatan bisa:

- Menyembunyikan kode berbahaya di blockchain dengan biaya sangat rendah,

- Memperbarui muatan malware kapan pun,

- Mengambil data melalui read-only calls tanpa meninggalkan jejak transaksi on-chain.

“Ini pertama kalinya kami melihat aktor negara menggunakan teknik ini untuk distribusi malware,” kata GTIG.

Kampanye Penyerangan “Wawancara Palsu”

Serangan biasanya dimulai dengan wawancara kerja palsu — taktik khas kelompok peretas Korea Utara — menggunakan nama perusahaan palsu seperti BlockNovas LLC, Angeloper Agency, atau SoftGlide LLC.

Dalam tahap “uji teknis,” korban diminta menjalankan skrip kode yang ternyata mengunduh JADESNOW downloader, yang berinteraksi langsung dengan blockchain Ethereum untuk mengambil tahap berikutnya, yaitu malware InvisibleFerret, varian JavaScript untuk spionase jangka panjang.

Malware ini kemudian:

- Berjalan langsung di memori untuk menghindari deteksi,

- Mengambil modul tambahan dari Ethereum/BSC,

- Mengirim data sensitif ke server eksternal atau Telegram,

- Mencuri password, data kartu kredit, dan dompet kripto (MetaMask, Phantom) dari browser seperti Chrome dan Edge.

Kompleksitas Serangan dan Biaya Rendah

GTIG menemukan bahwa kontrak pintar yang digunakan telah diperbarui lebih dari 20 kali dalam empat bulan pertama, dengan biaya rata-rata hanya $1,37 per pembaruan gas fee — menunjukkan fleksibilitas dan biaya operasi yang sangat efisien.

Selain itu, penggunaan dua blockchain sekaligus (Ethereum dan BSC) memperumit analisis dan pelacakan, kemungkinan menunjukkan pemisahan operasi antar tim peretas Korea Utara.

Imbauan Keamanan

Pengguna, khususnya para profesional IT dan developer, diminta waspada terhadap penawaran kerja mencurigakan yang meminta untuk mengunduh file atau menjalankan skrip.

GTIG merekomendasikan langkah pencegahan berikut:

- 🚫 Batasi unduhan untuk file berisiko tinggi seperti

.exe,.msi,.bat, dan.dlldi lingkungan perusahaan, - 🔒 Gunakan Chrome Enterprise Policies untuk mengontrol pembaruan dan eksekusi skrip,

- 🧪 Jalankan file uji di lingkungan terisolasi (sandbox) sebelum dibuka,

- 🧠 Tingkatkan kesadaran keamanan terhadap modus social engineering berbasis lowongan kerja palsu.

Sumber: BleepingComputer