Microsoft Entra ID: Celah Kritis yang Bisa Mengizinkan Pengambilalihan Tenant Secara Global

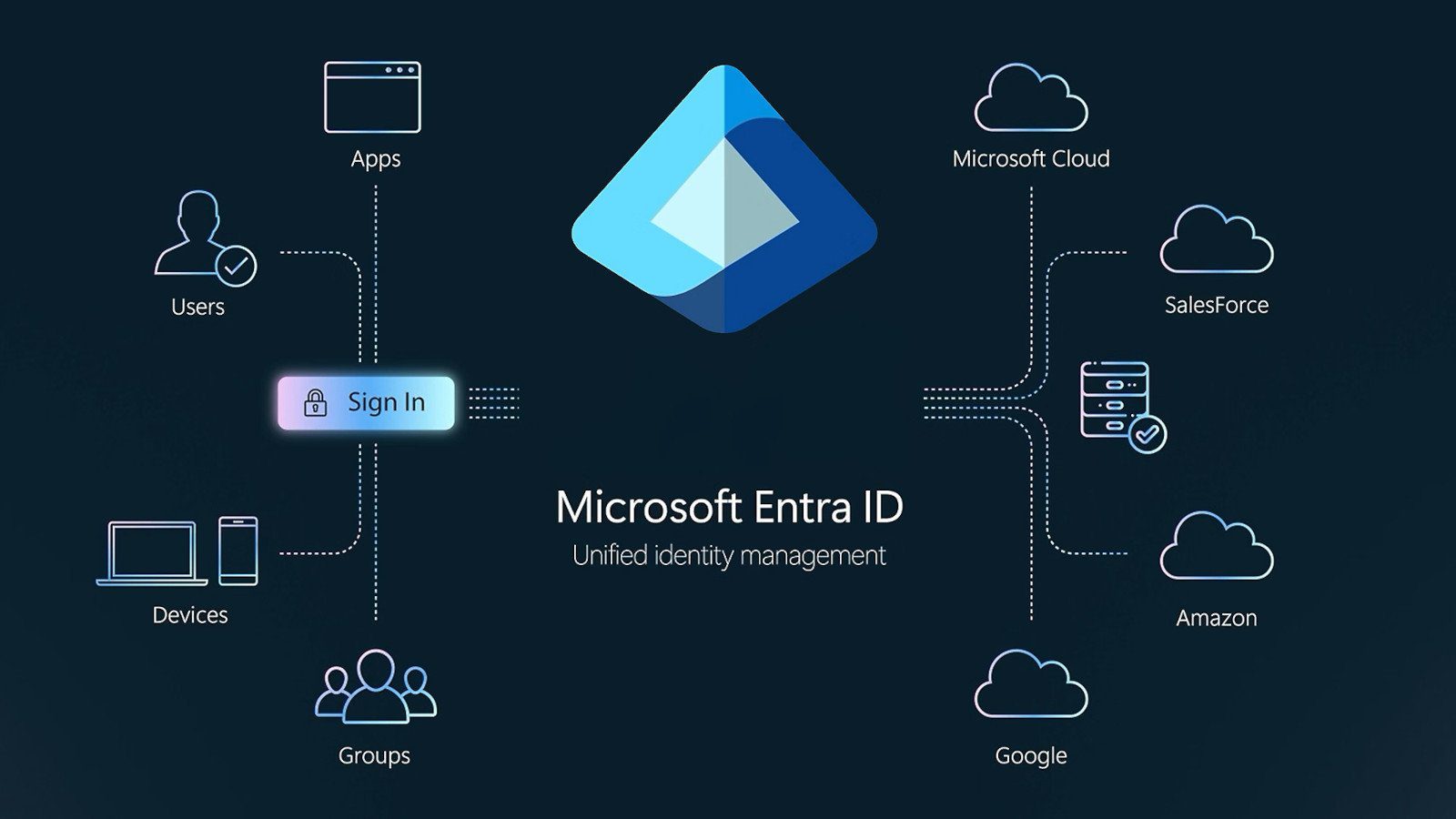

Peneliti keamanan mengungkap kombinasi celah serius pada Microsoft Entra ID (sebelumnya Azure Active Directory) yang berpotensi memungkinkan pengambilalihan Global Administrator pada tenant organisasi mana pun di dunia. Temuan ini menunjukkan risiko besar terhadap ekosistem cloud yang bergantung pada Entra ID untuk autentikasi dan kontrol akses.

Inti masalah: token tak terdokumentasi dan API yang usang

Masalah muncul dari dua komponen utama. Pertama, keberadaan token tak terdokumentasi yang disebut actor tokens, yang dikeluarkan oleh layanan lama bernama Access Control Service dan dipakai untuk komunikasi layanan-ke-layanan (service-to-service). Kedua, sebuah celah validasi pada API lama Azure AD Graph (graph.windows.net, terkait CVE-2025-55241) yang gagal memverifikasi tenant asal token. Gabungan kondisi ini memungkinkan token yang dikeluarkan dalam satu tenant dipakai untuk mengakses data dan bertindak atas nama pengguna di tenant lain.

Mengapa ini sangat berbahaya

Actor tokens tidak ditandatangani secara kriptografis dan memiliki masa berlaku 24 jam tanpa mekanisme pencabutan internal. Selain itu, penerbitan dan penggunaan token ini tidak selalu dicatat dalam log tenant korban — sehingga aktivitas penyerang bisa lolos dari deteksi oleh sistem pencatatan tenant yang terdampak. Karena token ini juga melewati kebijakan Conditional Access, serangan dapat mengabaikan pembatasan keamanan yang seharusnya aktif pada tenant korban.

Eksperimentasi teknis dan dampaknya

Peneliti Dirk-jan Mollema (Outsider Security) menunjukkan cara praktis eksploitasi: seorang penyerang dapat membuat actor token dari tenant yang mereka kendalikan, lalu mengubah nilai tenant ID dan netId pengguna target (informasi yang relatif mudah didapat), dan mengirim token tersebut ke Azure AD Graph. API lama itu merespons seolah token valid — sehingga data tenant bisa dibaca atau ditulis jika penyerang mengetahui user netId yang sesuai. Dengan langkah tambahan, penyerang mampu mengidentifikasi dan memalsukan token untuk Global Admin target, lalu melakukan tindakan administratif penuh (menambah/menghapus pengguna, mereset kata sandi, mengubah konfigurasi, dan seterusnya). Menurut laporan, hampir semua aksi yang diperlukan untuk mendapatkan hak Global Admin tidak menghasilkan log di tenant korban; hanya aktivitas yang dilakukan melalui API pada tahap akhir yang tercatat.

Rantai serangan sederhana (garis besar)

- Identifikasi tenant ID korban (bisa diperoleh lewat API publik berdasarkan domain).

- Temukan netId pengguna yang valid di tenant korban.

- Buat actor token dari tenant penyerang.

- Konstruksi token impersonasi dengan tenant ID dan netId korban, lalu kirim ke Azure AD Graph.

- Jika berhasil, baca/ubah pengaturan dan eskalasi ke Global Admin; lakukan aksi administratif.

Respons Microsoft dan status perbaikan

Mollema melaporkan temuan ini ke Microsoft pada 14 Juli 2025. Microsoft merespons cepat: masalah dikonfirmasi dan langkah perbaikan dipasang dalam waktu singkat (laporan menyebut perbaikan diterapkan dalam beberapa hari hingga sembilan hari setelah pelaporan awal). Selain itu, CVE-2025-55241 kemudian ditetapkan dan dipatch pada awal September 2025 sebagai bagian dari perbaikan resmi. Microsoft juga menyatakan akan menghapus ketergantungan internal pada mekanisme token lama tersebut (actor tokens) untuk menutup vektor serangan ini.

Pelajaran penting dan rekomendasi mitigasi

Kejadian ini menegaskan beberapa prinsip keamanan cloud yang penting:

- Warisan (legacy) sistem autentikasi berisiko tinggi dan harus ditinjau/diturunkan secara terkendali.

- Mekanisme token yang tidak tersign dan tidak dapat dicabut merupakan ancaman besar; semua token harus memiliki jejak audit dan kemampuan revokasi.

- Penggunaan API yang sudah kadaluarsa atau akan dihapus (deprecated) rentan karena mungkin tidak lagi menerima pembaruan keamanan penting; migrasi ke API yang dipelihara harus menjadi prioritas.

- Organisasi perlu memeriksa log dan telemetri sumber daya penyedia (resource providers) serta menambah pengawasan khusus untuk mendeteksi aktivitas layanan-ke-layanan yang tidak biasa.

Bagi tim keamanan dan administrator Entra ID, langkah praktis yang direkomendasikan antara lain:

- Pastikan tenant telah menerima dan menerapkan semua pembaruan resmi dari Microsoft terkait CVE-2025-55241.

- Audit aplikasi dan integrasi yang masih menggunakan Azure AD Graph dan migrasikan ke Microsoft Graph atau API yang didukung.

- Perkuat monitoring di sisi layanan yang mengakses Entra ID; aktifkan pemeriksaan anomali dan korelasi lintas-log untuk mendeteksi perilaku impersonasi.

- Tinjau kebijakan Conditional Access serta mekanisme log dan retensi untuk memastikan jejak audit yang memadai.

Kesimpulan

Temuan ini merupakan pengingat bahwa bahkan penyedia cloud besar pun masih memiliki fragilitas yang muncul dari kompleksitas historis arsitektur autentikasi. Meskipun Microsoft telah menambal celah tersebut dan belum ada indikasi eksploitasi massal yang diketahui, insiden ini menuntut respons cepat dari organisasi pengguna Entra ID untuk mengaudit konfigurasi mereka, menerapkan patch, dan memperkuat deteksi serta mitigasi terhadap vektor serupa di masa depan.