Peretas Curi Login Microsoft Melalui Redirect ADFS yang Sah

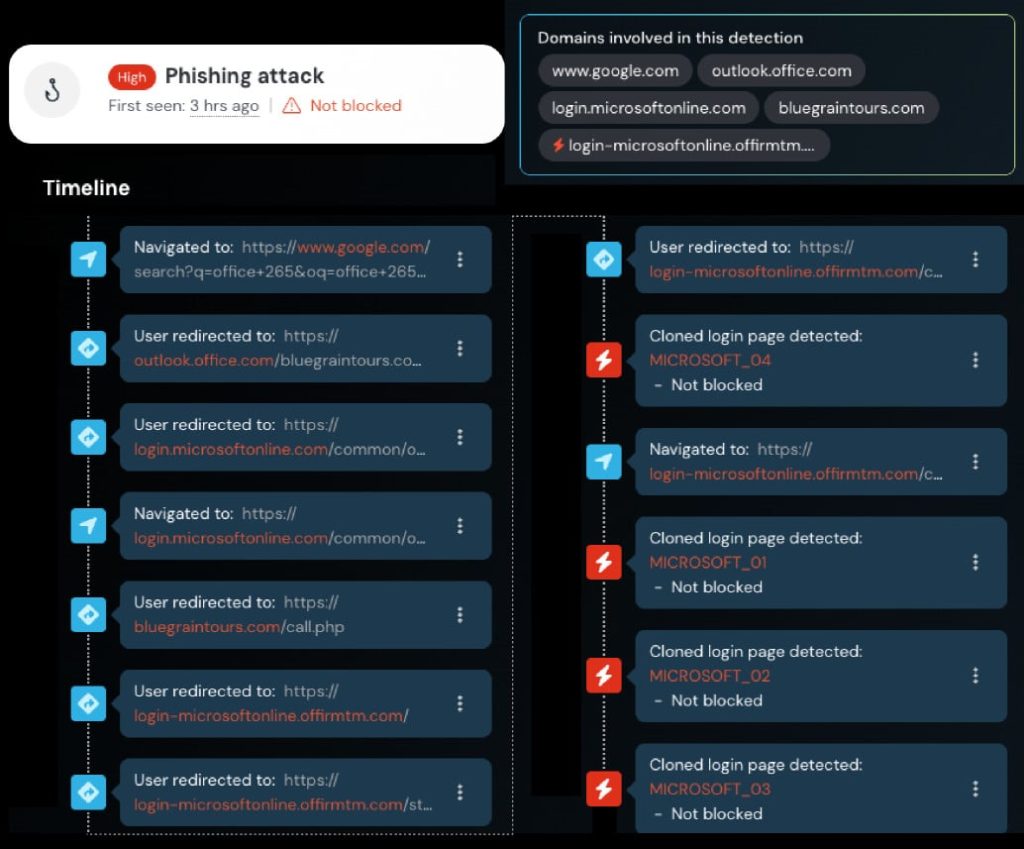

Peneliti keamanan siber mengungkap kampanye serangan siber baru di mana pelaku ancaman mencuri login akun Microsoft dengan memanfaatkan fitur redirect yang sah dari Active Directory Federation Services (ADFS). Teknik ini digunakan untuk mengelabui pengguna agar secara tidak sadar memberikan kredensial mereka melalui halaman login palsu yang terlihat resmi.

Teknik Penyalahgunaan Redirect ADFS

Dalam serangan ini, pelaku memanfaatkan URL redirect yang sah milik ADFS—layanan federasi milik Microsoft yang digunakan untuk otentikasi single sign-on (SSO). URL redirect tersebut biasanya digunakan untuk mengarahkan pengguna ke halaman login yang sah. Namun, peretas memodifikasi parameter URL agar pengguna akhirnya diarahkan ke situs phishing yang menyamar sebagai halaman login Microsoft.

Karena URL awal berasal dari domain tepercaya dan menggunakan infrastruktur Microsoft yang valid, banyak pengguna tidak menyadari bahwa mereka sedang diarahkan ke halaman berbahaya.

Menghindari Deteksi dan Meningkatkan Kredibilitas

Penggunaan redirect ADFS yang sah membuat serangan ini sangat sulit dideteksi oleh solusi keamanan tradisional. Banyak alat keamanan hanya memverifikasi domain utama tanpa menganalisis jalur redirect secara menyeluruh, sehingga serangan ini lolos dari pengawasan.

Selain itu, tampilan halaman phishing dibuat menyerupai antarmuka login Microsoft 365 secara identik, lengkap dengan logo perusahaan dan domain HTTPS, guna meningkatkan kredibilitas dan memancing korban untuk memasukkan informasi login mereka.

Target Utama: Organisasi Korporat

Kampanye phishing ini terutama menyasar pengguna korporat yang menggunakan layanan Microsoft 365 untuk akses email dan aplikasi produktivitas lainnya. Dengan mencuri kredensial melalui teknik ini, peretas bisa mendapatkan akses langsung ke email internal, data sensitif, dan bahkan sistem perusahaan melalui integrasi akun Microsoft.

Dalam beberapa kasus, kredensial yang dicuri digunakan untuk melakukan lateral movement ke akun lain di dalam organisasi, atau untuk menyebarkan malware dan serangan lanjutan.

Langkah Mitigasi yang Disarankan

Para pakar keamanan menyarankan beberapa langkah berikut untuk mencegah serangan serupa:

- Implementasi otentikasi multifaktor (MFA) secara menyeluruh

- Monitoring URL redirect dan konfigurasi ADFS dengan ketat

- Menggunakan solusi email gateway dan web proxy yang mampu menganalisis redirect tingkat lanjut

- Melakukan edukasi berkelanjutan kepada karyawan terkait bahaya phishing dan teknik penyamaran

Penting bagi tim keamanan TI untuk melakukan audit konfigurasi ADFS dan memastikan bahwa parameter redirect tidak dapat dimanipulasi sembarangan oleh pihak eksternal.

Sumber: BleepingComputer