Peretas Eksploitasi Bug SAP NetWeaver untuk Sebarkan Malware Linux ‘AVrecon/Auto-Color’

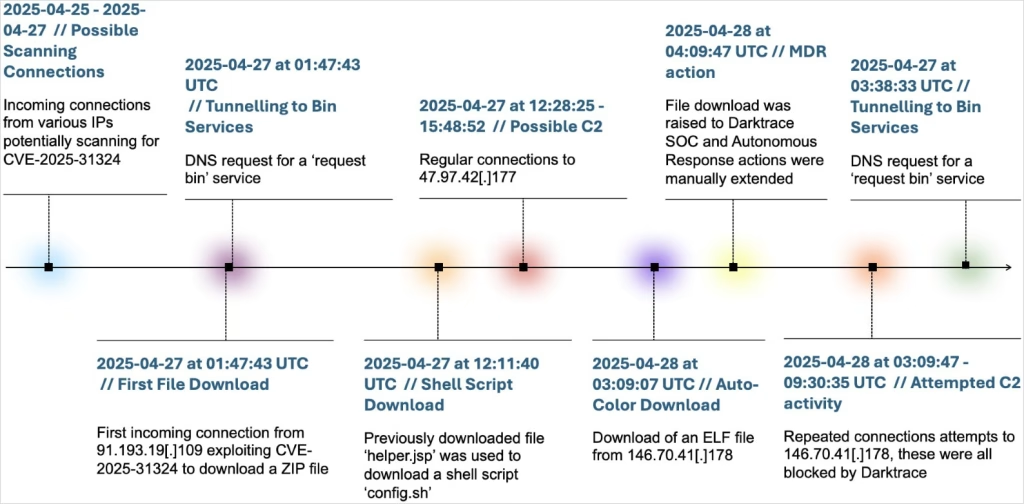

Peneliti keamanan mengungkap bahwa aktor ancaman kini mengeksploitasi kerentanan lama di platform SAP NetWeaver guna menyebarkan malware canggih berbasis Linux bernama AVrecon, juga dikenal sebagai Auto-Color. Kampanye ini menargetkan sistem enterprise yang menjalankan aplikasi SAP, dan menjadi bukti nyata bahwa infrastruktur bisnis kritikal masih menjadi sasaran utama serangan siber.

Celah SAP Lama Jadi Titik Masuk

Eksploitasi dilakukan terhadap CVE-2020-6287, sebuah kerentanan pre-authentication dalam SAP NetWeaver Application Server yang memungkinkan eksekusi perintah jarak jauh (RCE) tanpa kredensial. Meski patch untuk celah ini telah tersedia sejak 2020, banyak sistem yang belum diperbarui menjadi target utama.

Melalui celah ini, peretas mampu mengakses sistem dan menanamkan payload malware Linux Auto-Color, yang bertujuan membentuk jaringan botnet terselubung dari sistem yang terinfeksi.

Fungsi Malware Auto-Color

Malware Auto-Color memiliki sejumlah kemampuan yang sangat berbahaya dan terfokus pada persistence serta pengumpulan data. Beberapa fitur utamanya mencakup:

- Eksfiltrasi data sistem dan jaringan internal

- Penyamaran proses dan file untuk hindari deteksi

- Pemantauan trafik dan koneksi keluar secara diam-diam

- Penggunaan protokol terenkripsi untuk komunikasi C2 (Command & Control)

- Kemampuan pivoting untuk memperluas akses ke jaringan lain

Malware ini berjalan secara modular, memungkinkan penyerang mengunduh plugin tambahan sesuai target dan skenario eksploitasi.

Bukti Serangan Terorganisir

Tim peneliti menyebut bahwa kampanye ini kemungkinan dijalankan oleh aktor APT (Advanced Persistent Threat) yang memiliki sumber daya dan kemampuan teknis tinggi. Mereka diketahui menargetkan lingkungan enterprise dengan arsitektur sistem kompleks dan ketergantungan tinggi terhadap SAP.

Hingga saat ini, ratusan sistem Linux teridentifikasi telah terinfeksi, sebagian besar berada di sektor manufaktur, keuangan, dan logistik.

Rekomendasi: Segera Patch dan Audit Sistem

Para ahli keamanan menyarankan langkah-langkah berikut untuk organisasi yang menjalankan SAP NetWeaver:

- Segera terapkan patch untuk CVE-2020-6287

- Audit log sistem SAP dan jaringan Linux untuk aktivitas mencurigakan

- Pantau lalu lintas keluar dan aktivitas DNS anomali

- Isolasi sistem SAP yang tidak mendapat pembaruan

- Gunakan IDS/IPS dengan deteksi terhadap malware Auto-Color/AVrecon

Insiden ini menegaskan pentingnya menjaga sistem kritikal tetap diperbarui dan diaudit secara berkala. Ketergantungan pada sistem legacy tanpa mitigasi yang tepat menjadi pintu masuk empuk bagi serangan siber berskala besar.

Sumber: Hackers exploit SAP NetWeaver bug to deploy Linux Auto-Color malware