Perangkat iklan Google disalahgunakan untuk menyebarkan situs palsu Homebrew, LogMeIn, dan TradingView yang mengantar infostealer ke macOS

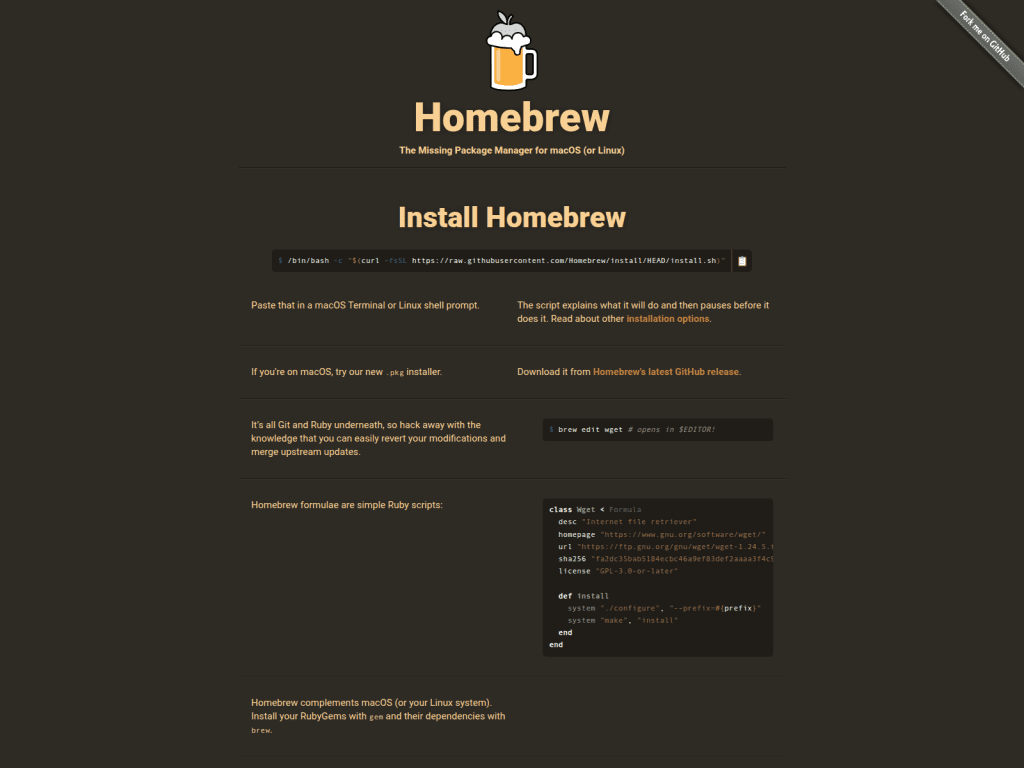

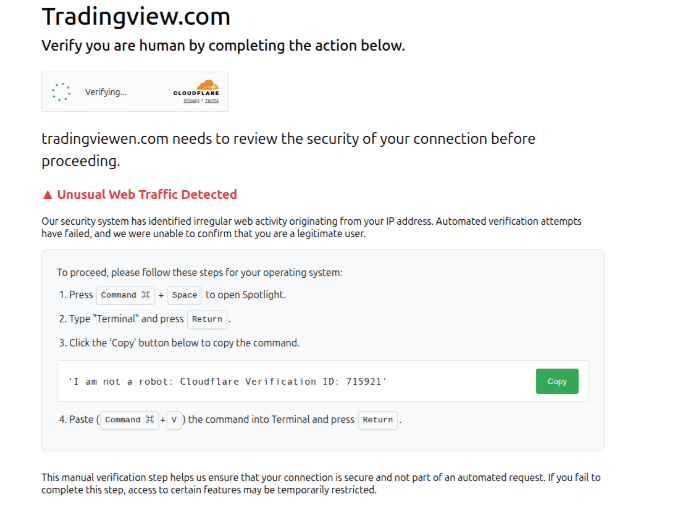

Jakarta, 18 Oktober 2025 — Sebuah kampanye jahat menargetkan pengembang macOS dengan menampilkan situs palsu yang menyamar sebagai Homebrew, LogMeIn, dan TradingView. Situs palsu ini mengarahkan korban untuk mengeksekusi perintah di Terminal—teknik yang dikenal sebagai ClickFix—dan pada akhirnya menginstal infostealer seperti AMOS (Atomic macOS Stealer) dan Odyssey.

Modus operandi: situs palsu + perintah Terminal

Pelaku membuat portal unduhan yang meyakinkan untuk versi aplikasi populer tersebut dan meminta pengunjung menyalin perintah curl ke Clipboard lalu menempelkannya di Terminal. Perintah yang tampak seolah-olah melakukan verifikasi (mis. Cloudflare ID) atau instalasi resmi, namun sebenarnya berisi install.sh yang didekodekan dari Base64 dan akan mengunduh serta mengeksekusi payload berbahaya. Teknik ini memanfaatkan kecenderungan pengguna untuk mengikuti instruksi instalasi cepat, khususnya pengembang yang terbiasa memakai Homebrew atau alat baris perintah.

Iklan Google jadi saluran distribusi

Peneliti dari perusahaan threat-hunting Hunt.io menemukan lebih dari 85 domain yang meniru ketiga platform tersebut. Dalam beberapa kasus, lalu lintas diarahkan ke domain-domain jahat itu lewat Google Ads, sehingga situs palsu muncul di hasil pencarian dan iklan berbayar—menambah legitimasi bagi korban yang tidak curiga. Daftar contoh domain yang ditemukan termasuk varian nama Homebrew dan TradingView yang mirip namun palsu.

Malware yang dipasang: AMOS dan Odyssey

Payload yang diunduh oleh skrip biasanya adalah AMOS atau Odyssey. Keduanya dirancang untuk memanen data sensitif dari mesin macOS: kredensial browser (cookie, password), ekstensi dompet kripto, data Keychain, dan berkas pribadi, lalu mengirimnya ke server pengendali (C2) dalam arsip ZIP. AMOS, yang muncul sejak 2023, juga tersedia sebagai model malware-as-a-service dan diketahui menambahkan modul backdoor untuk akses jarak jauh. Odyssey, varian yang lebih baru dan dikaitkan dengan keluarga Poseidon, menargetkan ratusan ekstensi dompet kripto serta data autentikasi di browser populer.

Taktik evasi dan eskalasi hak akses

Setelah dijalankan, malware melakukan sejumlah pemeriksaan—misalnya mendeteksi lingkungan virtual atau sistem analisis—sebelum aktif. Malware kerap meminta hak sudo, mengumpulkan informasi hardware dan memori, mematikan layanan pembaruan tertentu (contoh: daemon OneDrive updater), dan memanfaatkan layanan macOS (XPC) untuk menyamarkan aktivitas berbahaya di antara proses sah. Langkah-langkah ini memperbesar peluang bertahan lama dan mengurangi kemungkinan deteksi.

Implikasi bagi pengembang dan pengguna macOS

Kampanye ini menegaskan dua ancaman utama bagi ekosistem pengembang macOS: (1) social engineering yang mengeksploitasi kebiasaan instalasi baris perintah, dan (2) malvertising yang memanfaatkan jaringan iklan besar untuk menargetkan korban. Kombinasi ini membuat bahkan pengguna yang berpengalaman sekalipun berisiko, terutama bila mereka meng-copy–paste perintah tanpa memeriksa isi sebenarnya.

Langkah mitigasi praktis (untuk pengguna dan organisasi)

- Jangan menempelkan perintah Terminal dari sumber yang tidak tepercaya. Periksa isi perintah sebelum mengeksekusi — decoding Base64 atau

curl | shsering menjadi tanda bahaya. - Verifikasi domain dan sumber unduhan. Kunjungi situs resmi proyek (mis. Homebrew, LogMeIn, TradingView) melalui bookmark resmi atau hasil pencarian organik, bukan iklan berbayar.

- Batasi penggunaan

sudountuk perintah yang benar-benar terpercaya. Gunakan akun non-root untuk aktivitas sehari-hari. - Gunakan solusi EDR/antivirus yang mendukung macOS dan aktifkan Gatekeeper serta proteksi berbasis reputasi.

- Audit clipboard dan kebijakan pengerjaan tim—edukasi tim developer dan staf agar tidak menempelkan perintah yang belum diperiksa.

Penutup — waspada sebelum menekan Enter

Kampanye ini adalah pengingat keras bahwa praktik sederhana—seperti menyalin perintah dari web ke Terminal—bisa berakibat fatal bila lingkungan korban diarahkan ke domain jahat yang dipromosikan lewat iklan. Imbauan paling penting: jika Anda tidak paham persis apa sebuah perintah lakukan, jangan jalankan di mesin produksi atau perangkat kerja.

Sumber: BleepingComputer