Botnet Multi-Negara Serang Layanan RDP di AS, Gunakan Lebih dari 100.000 Alamat IP

Serangan besar memanfaatkan botnet global untuk mengincar akses jarak jauh Windows

Oktober 2025 — Peneliti keamanan mengungkap adanya kampanye serangan besar-besaran yang menargetkan layanan Remote Desktop Protocol (RDP) di Amerika Serikat, dengan aktivitas terpantau dari lebih dari 100.000 alamat IP di seluruh dunia.

Menurut laporan dari platform pemantauan ancaman GreyNoise, serangan ini dimulai pada 8 Oktober 2025 dan dilakukan oleh botnet multi-negara yang menyerang sistem RDP publik secara serentak.

RDP merupakan protokol jaringan yang memungkinkan koneksi dan kendali jarak jauh terhadap sistem Windows, umum digunakan oleh administrator TI, staf dukungan teknis, maupun pekerja jarak jauh. Karena tingkat aksesnya yang tinggi, layanan ini kerap menjadi target utama brute-force dan eksploitasi kerentanan oleh pelaku ancaman.

Dua Jenis Serangan yang Digunakan

GreyNoise mencatat bahwa botnet ini menggunakan dua teknik utama untuk menyerang sistem RDP:

- RD Web Access Timing Attack – Menyusup melalui endpoint RD Web Access dan mengukur perbedaan waktu respons selama proses autentikasi anonim untuk menebak nama pengguna yang valid.

- RDP Web Client Login Enumeration – Berinteraksi dengan alur login klien web RDP untuk mengidentifikasi akun pengguna berdasarkan perilaku dan respons server yang berbeda.

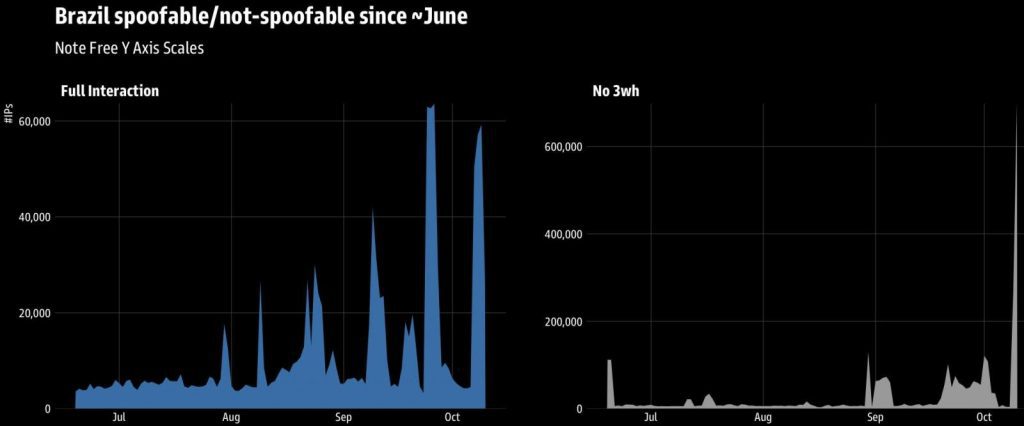

Serangan pertama kali terdeteksi berasal dari Brasil, diikuti lonjakan lalu lintas mencurigakan dari berbagai negara seperti Argentina, Iran, China, Meksiko, Rusia, Afrika Selatan, dan Ekuador. Total perangkat yang terinfeksi dan digunakan dalam botnet ini melampaui 100 negara.

“Hampir semua IP memiliki sidik jari TCP yang sama, dengan variasi kecil yang kemungkinan disebabkan oleh perbedaan klaster dalam botnet,” jelas peneliti GreyNoise.

Langkah Mitigasi yang Disarankan

Administrator sistem disarankan untuk:

- Memblokir alamat IP yang terlibat dalam aktivitas serangan.

- Meninjau log server untuk mendeteksi probing atau upaya login mencurigakan.

- Tidak mengekspos layanan RDP langsung ke internet publik.

- Menambahkan VPN serta multi-factor authentication (MFA) sebagai lapisan keamanan tambahan.

Serangan ini menjadi pengingat penting bahwa layanan RDP publik tetap menjadi salah satu vektor serangan paling sering dieksploitasi, terutama oleh botnet besar yang mampu melakukan serangan terdistribusi dalam skala global.

Sumber: GreyNoise, BleepingComputer