TP-Link Peringatkan Pengguna Segera Tambal Kerentanan Bypass Autentikasi Kritis pada Router

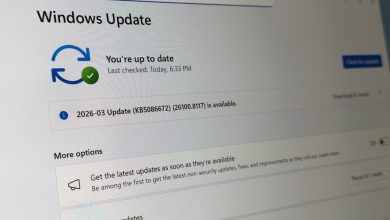

TP-Link telah merilis pembaruan keamanan untuk menambal sejumlah kerentanan pada seri router nirkabel Archer NX mereka. Salah satu celah keamanan yang paling disorot adalah kerentanan tingkat kritis yang memungkinkan penyerang untuk melewati (bypass) sistem autentikasi dan mengunggah firmware baru ke dalam perangkat.

Celah Bypass Autentikasi (CVE-2025-15517)

Dilacak sebagai CVE-2025-15517, celah keamanan kritis ini secara spesifik memengaruhi jajaran router nirkabel seri Archer NX200, NX210, NX500, dan NX600. Akar masalahnya bersumber pada hilangnya perlindungan pemeriksaan autentikasi di server HTTP untuk endpoint CGI tertentu.

Kelemahan ini memberikan celah bagi penyerang untuk mengeksploitasi sistem tanpa memerlukan hak istimewa (privileges) sama sekali. “Pemeriksaan autentikasi yang hilang di server HTTP ke endpoint CGI tertentu memungkinkan akses tidak terautentikasi yang seharusnya ditujukan bagi pengguna yang terautentikasi. Seorang penyerang dapat melakukan tindakan HTTP berhak istimewa tanpa autentikasi, termasuk operasi unggah dan konfigurasi firmware,” jelas perwakilan TP-Link dalam rilis pembaruan keamanan mereka awal pekan ini.

Perbaikan Enkripsi dan Injeksi Perintah

Selain celah bypass kritis, TP-Link juga telah menghapus kunci kriptografi statis (hardcoded) yang dilacak sebagai CVE-2025-15605 pada mekanisme konfigurasinya. Sebelumnya, kunci ini memungkinkan peretas yang telah terautentikasi untuk mendekripsi berkas konfigurasi, memodifikasinya dengan parameter jahat, dan mengenkripsinya kembali secara sah.

Pembaruan keamanan ini juga turut mengatasi dua kerentanan injeksi perintah (CVE-2025-15518 dan CVE-2025-15519). Celah ini sangat berbahaya karena memungkinkan aktor ancaman yang sudah memiliki hak akses tingkat administrator untuk mengeksekusi perintah berbahaya secara sewenang-wenang pada sistem.

Pihak perusahaan sangat menyarankan seluruh pelanggannya untuk segera mengunduh dan menginstal versi firmware terbaru guna memblokir potensi eksploitasi. “Jika Anda tidak mengambil semua tindakan yang disarankan, kerentanan ini akan tetap ada. TP-Link tidak menanggung tanggung jawab apa pun atas konsekuensi yang seharusnya dapat dihindari dengan mengikuti peringatan ini,” tegas perusahaan.

Rekam Jejak Keamanan dan Tekanan Regulasi

Insiden ini menambah panjang daftar masalah keamanan yang membelit produsen perangkat jaringan tersebut. Pada bulan September tahun lalu, TP-Link terpaksa merilis patch darurat untuk kerentanan zero-day yang memengaruhi banyak model router setelah gagal menangani laporan awal sejak Mei 2024. Celah tersebut dimanfaatkan peretas untuk menyadap lalu lintas data yang tidak terenkripsi, merutekan kueri DNS ke server berbahaya, hingga menyuntikkan payload ke dalam sesi web.

Badan Keamanan Siber dan Infrastruktur AS (CISA) sebelumnya juga telah menambahkan dua kerentanan TP-Link (CVE-2023-50224 dan CVE-2025-9377) ke dalam katalog Kerentanan yang Diketahui Dieksploitasi (KEV), yang secara aktif disalahgunakan oleh botnet Quad7 untuk menyusupi router rentan. Secara total, agensi siber AS tersebut telah menandai enam celah TP-Link yang dieksploitasi di alam liar, dengan yang tertua merupakan kerentanan directory traversal (CVE-2015-3035).

Tekanan terhadap TP-Link tidak hanya datang dari sisi teknis. Pada bulan Februari lalu, Jaksa Agung Texas resmi menggugat TP-Link Systems dengan tuduhan melakukan promosi keamanan palsu terhadap produk router mereka, seraya dituding membiarkan kelompok peretasan yang disponsori negara China mengeksploitasi kerentanan firmware untuk mengakses perangkat pengguna.

Gugatan ini sejalan dengan kebijakan terbaru Komisi Komunikasi Federal (FCC) AS pekan ini yang secara resmi memperbarui daftar larangan mereka (Covered List). Aturan baru ini memblokir penjualan seluruh router konsumen model baru yang diproduksi di luar Amerika Serikat karena dinilai menimbulkan risiko yang tidak dapat diterima terhadap keamanan nasional.