Lebih dari 17.000 Secret Terbongkar di Repositori Publik GitLab Cloud

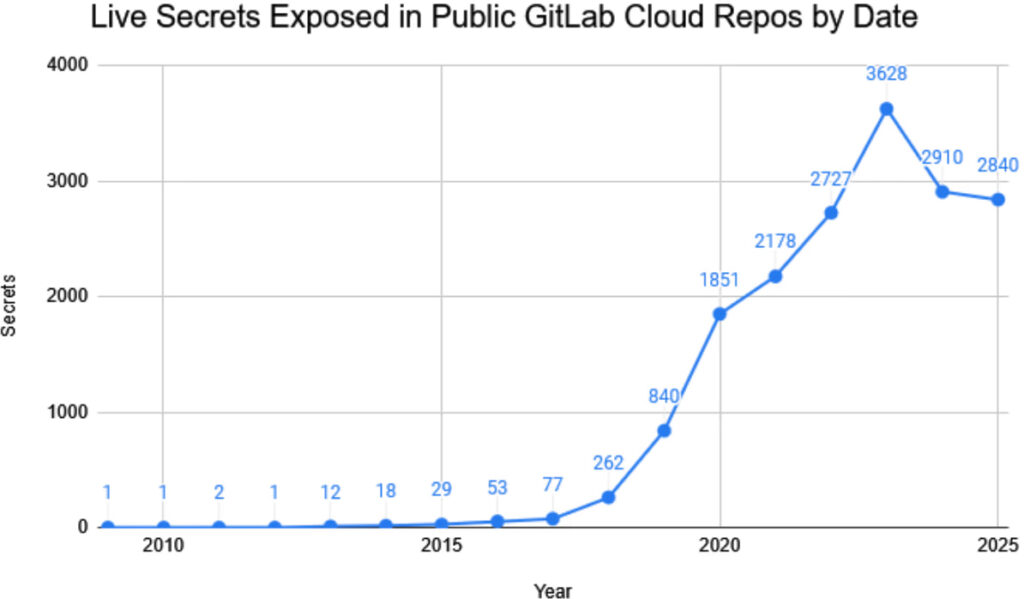

Penelitian terbaru mengungkap bahwa lebih dari 17.000 secret sensitif — termasuk API key, token akses, dan kredensial database — terekspos di repositori publik GitLab Cloud. Temuan ini datang dari Luke Marshall, seorang engineer keamanan yang memindai seluruh 5,6 juta repositori publik menggunakan alat open-source TruffleHog.

Hasilnya sangat mengkhawatirkan: 17.430 secret valid tersebar di 2.804 domain unik, menjadikan tingkat kebocoran di GitLab jauh lebih tinggi dibanding platform serupa.

🔍 Bagaimana Kebocoran Ini Ditemukan?

Marshall melakukan pemindaian besar-besaran dengan cara:

- Menggunakan GitLab Public API untuk mengumpulkan seluruh nama repositori publik.

- Mengirim daftar nama repo ke AWS SQS.

- AWS Lambda menjalankan TruffleHog dengan concurrency hingga 1000 scan sekaligus.

Total waktu pemindaian: sekitar 24 jam

Biaya AWS: $770

📊 Temuan Utama

➡️ Total Secret Valid Terdeteksi: 17.430

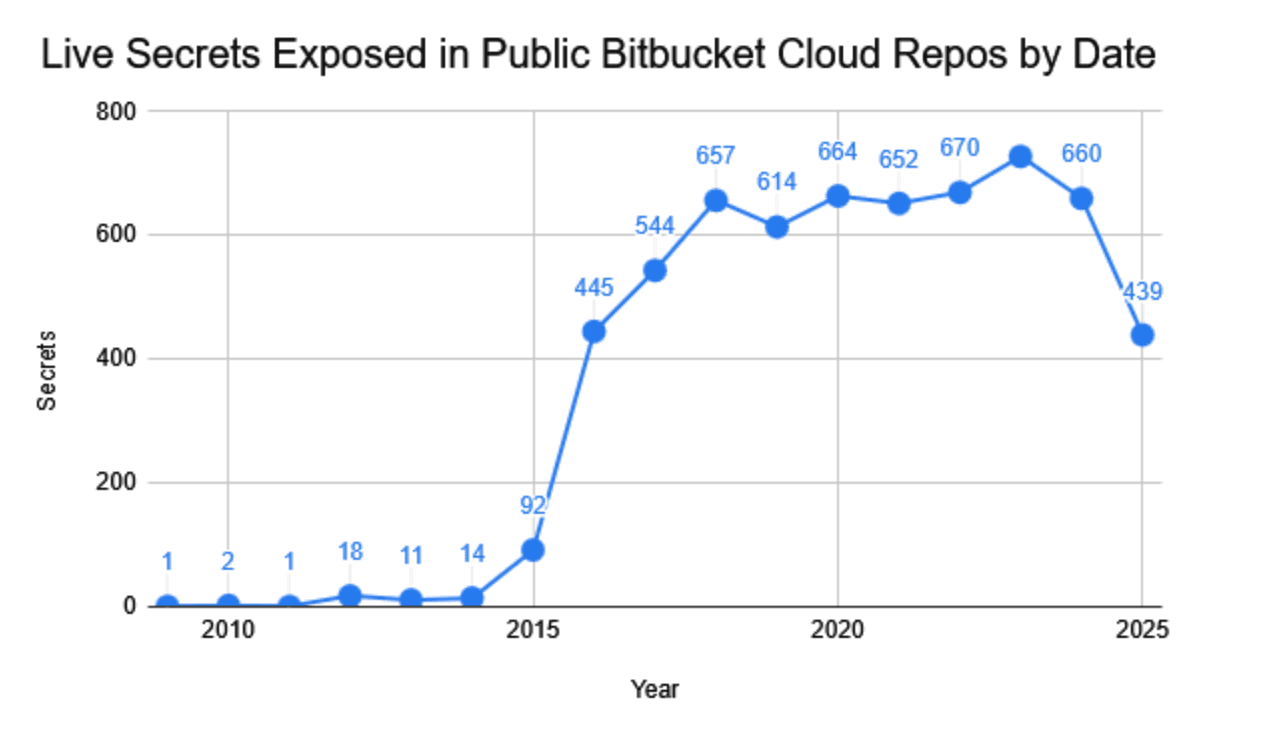

Ini tiga kali lebih banyak dibanding pemindaian Bitbucket sebelumnya.

➡️ Platform dengan Kebocoran Terbanyak

- Google Cloud Platform (GCP) – >5.200 secret

- MongoDB

- Telegram bot tokens

- OpenAI API keys

- GitLab keys (~400 ditemukan)

Marshall juga menemukan secret yang sangat tua — bahkan sejak 2009, dan masih aktif hingga hari ini.

🛑 Mengapa Ini Berbahaya?

Secret yang bocor dapat digunakan penyerang untuk:

- Mengambil alih server atau database

- Menjalankan kode berbahaya dalam pipeline CI/CD

- Mengakses layanan cloud dan memicu tagihan besar

- Mengambil data sensitif milik perusahaan

- Menyebarkan malware dengan kredensial sah

Banyak organisasi sering tidak sadar bahwa kunci mereka ter-commit ke repositori publik hingga dampak keamanan terjadi.

📬 Upaya Penanggulangan

Marshall menggunakan:

- Claude Sonnet 3.7 + web search

- Skrip otomatis untuk mengirim email peringatan

- Sistem notifikasi massal untuk 2.804 domain

Ia berhasil mengumpulkan lebih dari $9.000 dari program bug bounty setelah banyak organisasi mencabut kunci yang bocor.

Namun, masih banyak secret yang tetap terekspos, menandakan perlunya perubahan lebih besar dalam praktik DevSecOps.

🛡️ Apa yang Harus Dilakukan Developer & Organisasi?

Berikut langkah mitigasi yang disarankan:

✅ 1. Segera lakukan pemindaian secret di repositori Anda

Gunakan alat seperti:

- TruffleHog

- GitGuardian

- Gitleaks

- GitLab built-in secret detection

✅ 2. Rotasi semua API/key yang mungkin terekspos

Asumsikan semua kunci yang pernah tertimbun dalam commit publik sudah disalin oleh pihak lain.

✅ 3. Terapkan pre-commit hooks

Cegah secret masuk repo sejak awal.

✅ 4. Gunakan vaults untuk penyimpanan kunci

Misalnya: HashiCorp Vault, GCP Secret Manager, AWS Secrets Manager.

✅ 5. Audit repositori lama

Banyak kebocoran ditemukan dari repo “tidak aktif” yang masih memuat secret valid.

Kesimpulan

Studi ini menjadi bukti bahwa kebocoran secret pada repositori publik merupakan masalah masif dan berulang di ekosistem pengembangan perangkat lunak. Dengan lebih dari 17.000 secret aktif bocor di GitLab, jelas bahwa banyak organisasi belum menerapkan langkah keamanan dasar untuk melindungi proyek mereka.

Jika Anda menggunakan GitLab, kini saatnya melakukan audit menyeluruh sebelum penyerang melakukannya terlebih dahulu.