Celah RCE di ImunifyAV Mengancam Jutaan Situs Linux

ImunifyAV, pemindai malware yang banyak digunakan pada server Linux dan melindungi puluhan juta situs web, ditemukan memiliki kerentanan eksekusi kode jarak jauh (RCE) yang dapat dimanfaatkan untuk mengambil alih lingkungan hosting. Celah ini berdampak pada komponen pemindaian AI-bolit sebelum versi 32.7.4.0, yang digunakan di seluruh produk Imunify—mulai dari Imunify360, ImunifyAV+ berbayar, hingga ImunifyAV versi gratis.

Patch untuk kerentanan ini telah dirilis sejak akhir Oktober, ketika CloudLinux menambahkan perbaikan ke rilis terbaru. Pada 10 November, perbaikan juga dibawa ke versi Imunify360 yang lebih lama. Dalam peringatan terbarunya, CloudLinux menyebut kerentanan ini sebagai masalah kritis dan mendesak administrator untuk segera memperbarui instalasi ke versi 32.7.4.0.

ImunifyAV merupakan bagian penting dari ekosistem Imunify360, yang lazim dipasang pada platform hosting, bukan oleh pengguna akhir. Alat ini digunakan secara luas di layanan shared hosting Linux, manajemen hosting WordPress, serta server berbasis cPanel/WHM dan Plesk. Dengan lebih dari 56 juta situs yang terlindungi dan ratusan ribu instalasi Imunify360, kerentanan ini memiliki potensi dampak yang sangat besar.

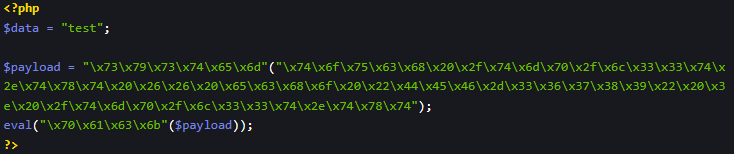

Akar permasalahan berasal dari logika deobfuscation AI-bolit, yang saat memeriksa file PHP ter-obfuscate dapat menjalankan nama fungsi dan data yang dikendalikan penyerang. Penyebabnya adalah penggunaan fungsi call_user_func_array tanpa validasi terhadap nama fungsi yang dipanggil. Hal ini memungkinkan eksekusi fungsi PHP berbahaya seperti system, exec, shell_exec, passthru, hingga eval.

Menurut Patchstack, eksploitasi hanya mungkin terjadi jika fitur active deobfuscation dijalankan selama proses analisis. Meski fitur ini dinonaktifkan secara default pada AI-Bolit CLI mandiri, integrasi AI-bolit dalam Imunify360 mengaktifkan mekanisme tersebut secara permanen—meliputi pemindaian latar belakang, pemindaian atas permintaan, pemindaian yang dipicu pengguna, hingga pemindaian cepat. Kondisi ini memenuhi syarat yang diperlukan untuk memicu eksploitasi.

Para peneliti juga merilis proof of concept yang menunjukkan bagaimana sebuah file PHP sampel dapat memicu RCE saat dipindai oleh antivirus. Jika proses pemindaian berjalan dengan hak akses tinggi di lingkungan shared hosting, penyerang berpotensi mengambil alih seluruh server.

CloudLinux telah menambahkan mekanisme whitelisting yang membatasi eksekusi hanya pada fungsi-fungsi aman selama proses deobfuscation, sehingga mencegah fungsi arbitrer dijalankan. Meski demikian, belum ada peringatan besar dari vendor, tidak ada CVE-ID resmi, maupun panduan pemeriksaan kompromi bagi administrator. Saat ini pun belum ada konfirmasi apakah kerentanan ini sudah dieksploitasi di lingkungan nyata.

Administrator sistem disarankan segera memperbarui ke versi 32.7.4.0 atau yang lebih baru sebagai tindakan mitigasi mendesak.