Alat EDR Killer Baru Ditemukan Digunakan oleh 8 Kelompok Ransomware Aktif

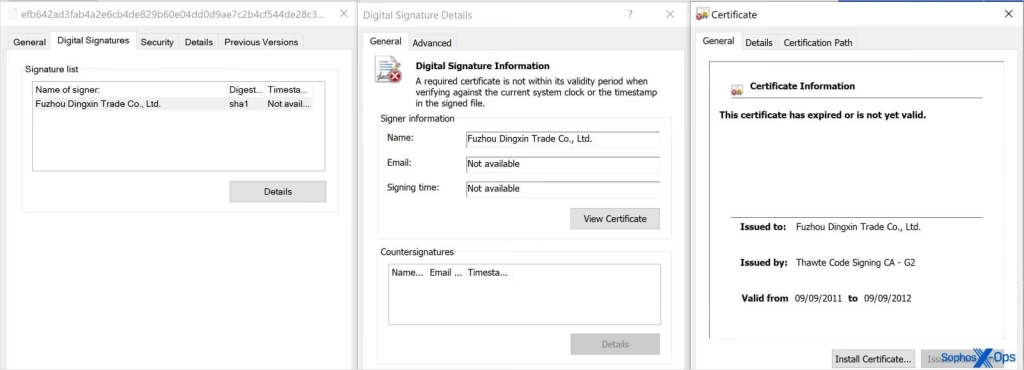

Peneliti keamanan mengungkap keberadaan alat EDR Killer baru yang saat ini telah digunakan oleh delapan kelompok ransomware berbeda, termasuk beberapa geng paling aktif dan merusak saat ini. Alat ini dirancang khusus untuk menonaktifkan solusi Endpoint Detection and Response (EDR) sebelum proses enkripsi dimulai, memungkinkan pelaku melancarkan serangan tanpa terdeteksi oleh sistem pertahanan modern.

Dirancang untuk Menyerang Perlindungan Endpoint

EDR Killer ini secara spesifik menyerang berbagai layanan keamanan endpoint populer, termasuk Windows Defender, serta beberapa EDR komersial dari vendor ternama. Teknik yang digunakan meliputi:

- Penghentian paksa layanan dan proses yang terkait dengan antivirus dan EDR

- Pengubahan registry dan kebijakan grup (Group Policy) untuk menonaktifkan fitur keamanan

- Penghapusan driver kernel-level atau injeksi modul untuk mematikan proteksi real-time

Berbeda dengan teknik manual atau script batch biasa, alat ini dikemas secara stealthy dan dapat dijalankan otomatis sebagai bagian dari chain serangan ransomware.

Digunakan oleh 8 Grup Ransomware Berbeda

Alat ini telah dikaitkan dengan setidaknya 8 kelompok ransomware, termasuk:

- Black Basta

- LockBit

- ALPHV (BlackCat)

- Play

- Akira

- Royal

- Cl0p

- RansomHouse

Fakta bahwa banyak kelompok menggunakan alat yang sama menunjukkan adanya distribusi di pasar gelap, atau kemungkinan bahwa tool ini dikembangkan oleh satu entitas dan dijual sebagai bagian dari ransomware-as-a-service (RaaS) toolkit.

Dampak: Enkripsi Tanpa Terdeteksi

Dengan berhasil menonaktifkan EDR, para pelaku dapat:

- Menjalankan payload enkripsi tanpa alarm atau blokir

- Menghindari deteksi berbasis perilaku atau signature

- Menghapus jejak aktivitas sebelum, selama, dan setelah eksekusi malware

Hal ini secara signifikan menurunkan peluang deteksi dini dan memperpanjang waktu dwell time di sistem korban.

Rekomendasi Mitigasi untuk Tim Keamanan

Mengingat ancaman ini, tim IT dan keamanan disarankan untuk:

- Mengaktifkan tamper protection pada seluruh endpoint

- Menerapkan kebijakan proteksi kernel dan EDR hardening

- Melakukan pemeriksaan integritas sistem secara berkala

- Memantau aktivitas abnormal yang menargetkan proses keamanan

- Menyimpan backup dalam lingkungan yang sepenuhnya terisolasi

Penggunaan EDR yang dikombinasikan dengan XDR, SIEM, dan threat hunting aktif menjadi penting dalam menghadapi serangan canggih seperti ini.

Sumber: New EDR Killer tool used by eight different ransomware groups