Aplikasi SmartTube, klien YouTube open-source populer untuk Android TV, dilaporkan mengalami kompromi serius setelah penyerang berhasil mendapatkan akses ke signing keys milik pengembang. Akibatnya, sebuah pembaruan berbahaya sempat didorong ke perangkat pengguna.

Play Protect Deteksi Anomali

Insiden ini pertama kali terungkap ketika sejumlah pengguna melaporkan bahwa Play Protect, modul antivirus bawaan Android, memblokir SmartTube dan memberikan peringatan risiko keamanan. Pengembang SmartTube, Yuriy Yuliskov, mengakui bahwa kunci digital miliknya telah disusupi, sehingga memungkinkan injeksi malware ke dalam aplikasi.

Sebagai langkah awal, Yuliskov mencabut tanda tangan lama dan berjanji akan merilis versi baru dengan app ID terpisah. Ia juga mengimbau pengguna untuk segera beralih ke versi tersebut begitu tersedia.

Popularitas SmartTube dan Temuan Malware

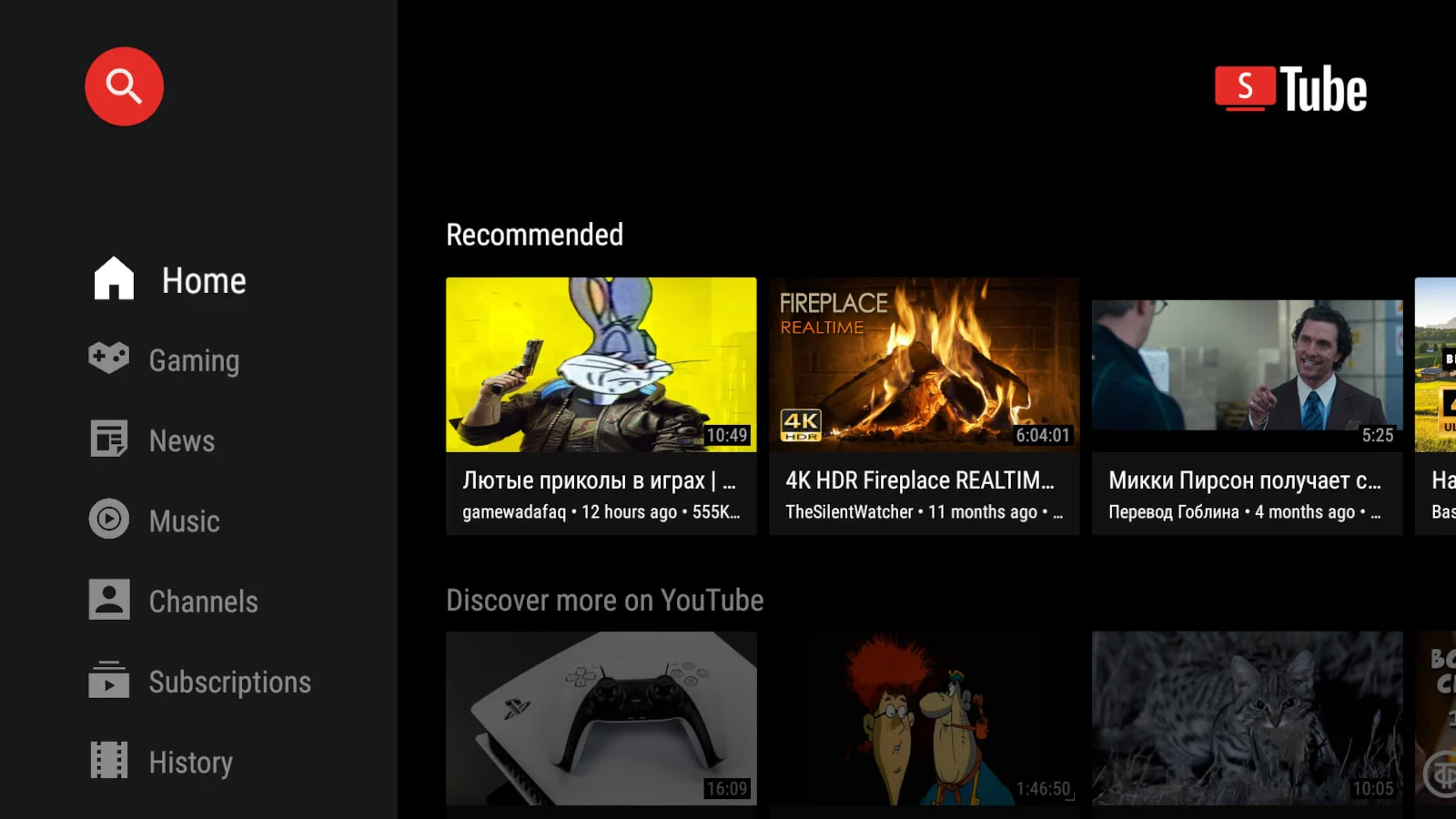

SmartTube dikenal luas sebagai salah satu klien YouTube pihak ketiga paling banyak diunduh untuk Android TV, Fire TV Stick, dan perangkat serupa. Popularitasnya didorong oleh fitur bebas iklan serta performa yang tetap stabil pada perangkat dengan spesifikasi rendah.

Namun, seorang pengguna yang melakukan reverse engineering terhadap versi 30.51 menemukan adanya pustaka tersembunyi bernama libalphasdk.so. Pustaka ini tidak tercantum dalam kode sumber resmi, sehingga diyakini telah disuntikkan ke dalam release build. Yuliskov sendiri menegaskan bahwa file tersebut bukan bagian dari proyek maupun SDK yang digunakan, dan menyarankan kewaspadaan penuh.

Aktivitas Tersembunyi

Library berbahaya tersebut berjalan diam-diam di latar belakang tanpa interaksi pengguna. Ia melakukan fingerprinting perangkat, mendaftarkannya ke backend jarak jauh, serta secara berkala mengirim metrik dan menerima konfigurasi melalui kanal komunikasi terenkripsi. Meski belum ada bukti pencurian akun atau aktivitas botnet, potensi penyalahgunaan tetap tinggi.

Respons Pengembang dan Kekhawatiran Komunitas

Yuliskov sempat mengumumkan melalui Telegram bahwa versi beta dan stabil yang aman telah tersedia, namun hingga kini belum muncul di repositori GitHub resmi. Minimnya detail mengenai insiden ini menimbulkan keraguan di komunitas pengguna. Ia berjanji akan memberikan penjelasan lengkap setelah rilis final tersedia di F-Droid.

Sementara itu, pengguna disarankan untuk tetap menggunakan versi lama yang dianggap aman, menonaktifkan auto-update, serta menghindari login dengan akun premium. Bagi yang terdampak, langkah tambahan seperti mengganti kata sandi Google, memeriksa konsol akun untuk aktivitas mencurigakan, dan menghapus layanan yang tidak dikenal juga direkomendasikan.

Versi yang Terdampak

Hingga kini belum jelas kapan kompromi terjadi dan versi mana saja yang aman digunakan. Seorang pengguna melaporkan bahwa Play Protect tidak menandai versi 30.19, sehingga kemungkinan masih aman. Dalam pernyataannya, Yuliskov menyebut bahwa versi yang terdampak berada di rentang 30.43 hingga 30.47. Setelah menyadari adanya malware pada akhir November, ia segera membersihkan sistem pengembangan dan repositori GitHub. Mulai versi 30.55, aplikasi telah ditandatangani dengan kunci baru untuk menjamin keamanan.